Межсетевой экран что это такое

Межсетевой экран — Википедия

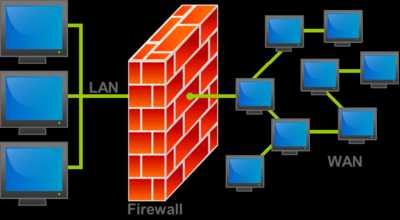

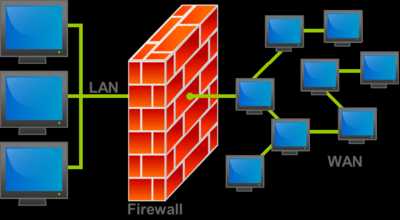

Межсетевой экран на границе сетевого периметра.

Межсетевой экран на границе сетевого периметра. Межсетево́й экра́н, сетево́й экра́н — программный или программно-аппаратный элемент компьютерной сети, осуществляющий контроль и фильтрацию проходящего через него сетевого трафика в соответствии с заданными правилами[1].

Другие названия[2]:

- Брандма́уэр (нем. Brandmauer — противопожарная стена) — заимствованный из немецкого языка термин;

- Файрво́л (англ. Firewall — противопожарная стена) — заимствованный из английского языка термин.

Среди задач, которые решают межсетевые экраны, основной является защита сегментов сети или отдельных хостов от несанкционированного доступа с использованием уязвимых мест в протоколах сетевой модели OSI или в программном обеспечении, установленном на компьютерах сети. Межсетевые экраны пропускают или запрещают трафик, сравнивая его характеристики с заданными шаблонами [3].

Наиболее распространённое место для установки межсетевых экранов — граница периметра локальной сети для защиты внутренних хостов от атак извне. Однако атаки могут начинаться и с внутренних узлов — в этом случае, если атакуемый хост расположен в той же сети, трафик не пересечёт границу сетевого периметра, и межсетевой экран не будет задействован. Поэтому в настоящее время межсетевые экраны размещают не только на границе, но и между различными сегментами сети, что обеспечивает дополнительный уровень безопасности[4].

Первые устройства, выполняющие функцию фильтрации сетевого трафика, появились в конце 1980-х, когда Интернет был новшеством и не использовался в глобальных масштабах. Этими устройствами были маршрутизаторы, инспектирующие трафик на основании данных, содержащихся в заголовках протоколов сетевого уровня. Впоследствии, с развитием сетевых технологий, данные устройства получили возможность выполнять фильтрацию трафика, используя данные протоколов более высокого, транспортного уровня. Маршрутизаторы можно считать первой программно-аппаратной реализацией межсетевого экрана[5].

Программные межсетевые экраны появились существенно позже и были гораздо моложе, чем антивирусные программы. Например, проект Netfilter/iptables (один из первых программных межсетевых экранов, встраиваемых в ядро Linux с версии 2.4) был основан в 1998 году. Такое позднее появление вполне объяснимо, так как долгое время антивирус решал проблему защиты персональных компьютеров от вредоносных программ. Однако в конце 1990-х вирусы стали активно использовать отсутствие межсетевых экранов на компьютерах, что привело к повышению интереса пользователей к данному классу устройств [6].

Фильтрация трафика осуществляется на основе набора предварительно сконфигурированных правил, которые называются ruleset. Удобно представлять межсетевой экран как последовательность фильтров, обрабатывающих информационный поток. Каждый из фильтров предназначен для интерпретации отдельного правила. Последовательность правил в наборе существенно влияет на производительность межсетевого экрана. Например, многие межсетевые экраны последовательно сравнивают трафик с правилами до тех пор, пока не будет найдено соответствие. Для таких межсетевых экранов, правила, которые соответствуют наибольшему количеству трафика, следует располагать как можно выше в списке, увеличивая тем самым производительность [7][8].

Существует два принципа обработки поступающего трафика. Первый принцип гласит: «Что явно не запрещено, то разрешено». В данном случае, если межсетевой экран получил пакет, не попадающий ни под одно правило, то он передаётся далее. Противоположный принцип — «Что явно не разрешено, то запрещено» — гарантирует гораздо большую защищённость, так как он запрещает весь трафик, который явно не разрешён правилами. Однако этот принцип оборачивается дополнительной нагрузкой на администратора[7][8].

В конечном счёте межсетевые экраны выполняют над поступающим трафиком одну из двух операций: пропустить пакет далее (allow) или отбросить пакет (deny). Некоторые межсетевые экраны имеют ещё одну операцию — reject, при которой пакет отбрасывается, но отправителю сообщается о недоступности сервиса, доступ к которому он пытался получить. В противовес этому, при операции deny отправитель не информируется о недоступности сервиса, что является более безопасным[7][8].

Схематическое изображение классификации межсетевых экранов на основе сетевой модели OSIДо сих пор не существует единой и общепризнанной классификации межсетевых экранов[9]. Однако в большинстве случаев поддерживаемый уровень сетевой модели OSI является основной характеристикой при их классификации. Учитывая данную модель, различают следующие типы межсетевых экранов[10][11]:

- Управляемые коммутаторы.

- Пакетные фильтры.

- Шлюзы сеансового уровня.

- Посредники прикладного уровня.

- Инспекторы состояния.

Управляемые коммутаторы[править | править код]

Управляемые коммутаторы иногда причисляют к классу межсетевых экранов, так как они осуществляют фильтрацию трафика между сетями или узлами сети. Однако они работают на канальном уровне и разделяют трафик в рамках локальной сети, а значит не могут быть использованы для обработки трафика из внешних сетей (например, из Интернета)[11].

Многие производители сетевого оборудования, такие как Cisco, Nortel, 3Com, ZyXEL, предоставляют в своих коммутаторах возможность фильтрации трафика на основе MAC-адресов, содержащихся в заголовках фреймов. Например, в коммутаторах семейства Cisco Catalyst эта возможность реализована при помощи механизма Port Security.[12]. Однако данный метод фильтрации не является эффективным, так как аппаратно установленный в сетевой карте MAC-адрес легко меняется программным путем, поскольку значение, указанное через драйвер, имеет более высокий приоритет, чем зашитое в плату[13]. Поэтому многие современные коммутаторы позволяют использовать другие параметры в качестве признака фильтрации — например, VLAN ID. Технология виртуальных локальных сетей (англ. Virtual Local Area Network) позволяет создавать группы хостов, трафик которых полностью изолирован от других узлов сети [14].

При реализации политики безопасности в рамках корпоративной сети, основу которых составляют управляемые коммутаторы, они могут быть мощным и достаточно дешёвым решением. Взаимодействуя только с протоколами канального уровня, такие межсетевые экраны фильтруют трафик с очень высокой скоростью. Основным недостатком такого решения является невозможность анализа протоколов более высоких уровней[15].

Пакетные фильтры[править | править код]

Пакетные фильтры функционируют на сетевом уровне и контролируют прохождение трафика на основе информации, содержащейся в заголовке пакетов. Многие межсетевые экраны данного типа могут оперировать заголовками протоколов и более высокого, транспортного, уровня (например, TCP или UDP). Пакетные фильтры одними из первых появились на рынке межсетевых экранов и по сей день остаются самым распространённым их типом. Данная технология реализована в подавляющем большинстве маршрутизаторов и даже в некоторых коммутаторах[16].

При анализе заголовка сетевого пакета могут использоваться следующие параметры[10]:

- IP-адреса источника и получателя;

- тип транспортного протокола;

- поля служебных заголовков протоколов сетевого и транспортного уровней;

- порт источника и получателя.

Достаточно часто приходится фильтровать фрагментированные пакеты, что затрудняет определение некоторых атак. Многие сетевые атаки используют данную уязвимость межсетевых экранов, выдавая пакеты, содержащие запрещённые данные, за фрагменты другого, доверенного пакета. Одним из способов борьбы с данным типом атак является конфигурирование межсетевого экрана таким образом, чтобы блокировать фрагментированные пакеты[17]. Некоторые межсетевые экраны могут дефрагментировать пакеты перед пересылкой во внутреннюю сеть, но это требует дополнительных ресурсов самого межсетевого экрана, особенно памяти. Дефрагментация должна использоваться очень обоснованно, иначе такой межсетевой экран легко может сам стать жертвой DoS-атаки[18].

Пакетные фильтры могут быть реализованы в следующих компонентах сетевой инфраструктуры[18]:

Так как пакетные фильтры обычно проверяют данные только в заголовках сетевого и транспортного уровней, они могут выполнять это достаточно быстро. Поэтому пакетные фильтры, встроенные в пограничные маршрутизаторы, идеальны для размещения на границе с сетью с низкой степенью доверия. Однако в пакетных фильтрах отсутствует возможность анализа протоколов более высоких уровней сетевой модели OSI. Кроме того, пакетные фильтры обычно уязвимы для атак, которые используют подделку сетевого адреса. Такие атаки обычно выполняются для обхода управления доступом, осуществляемого межсетевым экраном[19][20].

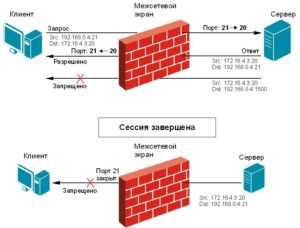

Шлюзы сеансового уровня[править | править код]

Межсетевой экран сеансового уровня исключает прямое взаимодействие внешних хостов с узлом, расположенным в локальной сети, выступая в качестве посредника (англ. proxy), который реагирует на все входящие пакеты и проверяет их допустимость на основании текущей фазы соединения. Шлюз сеансового уровня гарантирует, что ни один сетевой пакет не будет пропущен, если он не принадлежит ранее установленному соединению. Как только приходит запрос на установление соединения, в специальную таблицу помещается соответствующая информация (адреса отправителя и получателя, используемые протоколы сетевого и транспортного уровня, состояние соединения и т. д.). В случае, если соединение установлено, пакеты, передаваемые в рамках данной сессии, будут просто копироваться в локальную сеть без дополнительной фильтрации. Когда сеанс связи завершается, сведения о нём удаляются из данной таблицы. Поэтому все последующие пакеты, «притворяющиеся» пакетами уже завершённого соединения, отбрасываются[21].

Так как межсетевой экран данного типа исключает прямое взаимодействие между двумя узлами, шлюз сеансового уровня является единственным связующим элементом между внешней сетью и внутренними ресурсами. Это создаёт видимость того, что на все запросы из внешней сети отвечает шлюз, и делает практически невозможным определение топологии защищаемой сети. Кроме того, так как контакт между узлами устанавливается только при условии его допустимости, шлюз сеансового уровня предотвращает возможность реализации DoS-атаки, присущей пакетным фильтрам[22].

Несмотря на эффективность этой технологии, она обладает серьёзным недостатком: как и у всех вышеперечисленных классов межсетевых экранов, у шлюзов сеансового уровня отсутствует возможность проверки содержания поля данных, что позволяет злоумышленнику передавать «троянских коней» в защищаемую сеть[23].

Посредники прикладного уровня[править | править код]

Межсетевые экраны прикладного уровня, к которым, в частности, относится файрвол веб-приложений, как и шлюзы сеансового уровня, исключают прямое взаимодействие двух узлов. Однако, функционируя на прикладном уровне, они способны «понимать» контекст передаваемого трафика. Межсетевые экраны, реализующие эту технологию, содержат несколько приложений-посредников (англ. application proxy), каждое из которых обслуживает свой прикладной протокол. Такой межсетевой экран способен выявлять в передаваемых сообщениях и блокировать несуществующие или нежелательные последовательности команд, что зачастую означает DoS-атаку, либо запрещать использование некоторых команд (например, FTP PUT, которая даёт возможность пользователю записывать информацию на FTP сервер).

Посредник прикладного уровня может определять тип передаваемой информации. Например, это позволяет заблокировать почтовое сообщение, содержащее исполняемый файл. Другой возможностью межсетевого экрана данного типа является проверка аргументов входных данных. Например, аргумент имени пользователя длиной в 100 символов либо содержащий бинарные данные является, по крайней мере, подозрительным.

Посредники прикладного уровня способны выполнять аутентификацию пользователя, а также проверять, что SSL-сертификаты подписаны конкретным центром. Межсетевые экраны прикладного уровня доступны для многих протоколов, включая HTTP, FTP, почтовые (SMTP, POP, IMAP), Telnet и другие[24][25].

Недостатками данного типа межсетевых экранов являются большие затраты времени и ресурсов на анализ каждого пакета. По этой причине они обычно не подходят для приложений реального времени. Другим недостатком является невозможность автоматического подключения поддержки новых сетевых приложений и протоколов, так как для каждого из них необходим свой агент[26].

Инспекторы состояния[править | править код]

Каждый из вышеперечисленных типов межсетевых экранов используется для защиты корпоративных сетей и обладает рядом преимуществ. Однако, куда эффективней было бы собрать все эти преимущества в одном устройстве и получить межсетевой экран, осуществляющий фильтрацию трафика с сетевого по прикладной уровень. Данная идея была реализована в инспекторах состояний, совмещающих в себе высокую производительность и защищённость. Данный класс межсетевых экранов позволяет контролировать[27]:

- каждый передаваемый пакет — на основе таблицы правил;

- каждую сессию — на основе таблицы состояний;

- каждое приложение — на основе разработанных посредников.

Осуществляя фильтрацию трафика по принципу шлюза сеансового уровня, данный класс межсетевых экранов не вмешивается в процесс установления соединения между узлами. Поэтому производительность инспектора состояний заметно выше, чем у посредника прикладного уровня и шлюза сеансового уровня, и сравнима с производительностью пакетных фильтров. Ещё одно достоинство инспекторов состояния — прозрачность для пользователя: для клиентского программного обеспечения не потребуется дополнительная настройка. Данные межсетевые экраны имеют большие возможности расширения. При появлении новой службы или нового протокола прикладного уровня для его поддержки достаточно добавить несколько шаблонов. Однако инспекторам состояний по сравнению с посредниками прикладного уровня свойственна более низкая защищённость[28].

Термин инспектор состояния (англ. stateful inspection), внедрённый компанией Check Point Software, полюбился производителям сетевого оборудования настолько, что сейчас практически каждый межсетевой экран причисляют к этой технологии, даже если он и не реализует её полностью.

Существует два варианта исполнения межсетевых экранов — программный и программно-аппаратный. В свою очередь программно-аппаратный вариант имеет две разновидности — в виде отдельного модуля в коммутаторе или маршрутизаторе и в виде специализированного устройства.

В настоящее время чаще используется программное решение, которое на первый взгляд выглядит более привлекательным. Это вызвано тем, что для его применения достаточно, казалось бы, всего лишь приобрести программное обеспечение межсетевого экрана и установить на любой имеющийся в организации компьютер. Однако, как показывает практика, в организации далеко не всегда находится свободный компьютер, да ещё и удовлетворяющий достаточно высоким требованиям по системным ресурсам. После того, как компьютер всё-таки найден (чаще всего — куплен), следует процесс установки и настройки операционной системы, а также, непосредственно, программного обеспечения межсетевого экрана. Нетрудно заметить, что использование обычного персонального компьютера далеко не так просто, как может показаться. Именно поэтому всё большее распространение стали получать специализированные программно-аппаратные комплексы, называемые security appliance, на основе, как правило, FreeBSD или Linux, «урезанные» для выполнения только необходимых функций. Достоинствами данных решений являются[29]:

- Простота внедрения: данные устройства имеют предустановленную и настроенную операционную систему и требуют минимум настроек после внедрения в сеть.

- Простота управления: данными устройствами можно управлять откуда угодно по стандартным протоколам, таким как SNMP или Telnet, либо посредством защищённых протоколов, таких как SSH или SSL.

- Производительность: данные устройства работают более эффективно, так как из их операционной системы исключены все неиспользуемые сервисы.

- Отказоустойчивость и высокая доступность: данные устройства созданы выполнять конкретные задачи с высокой доступностью.

Ограниченность анализа межсетевого экрана[править | править код]

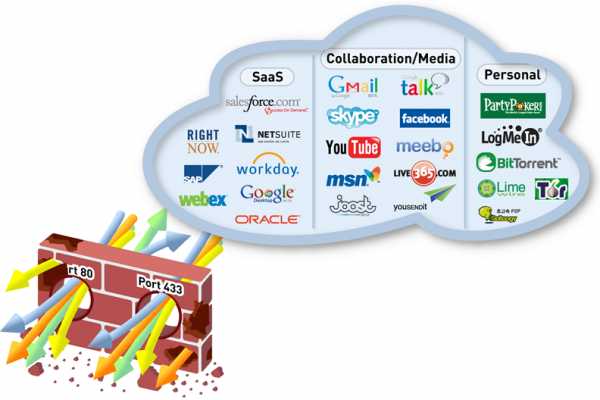

Межсетевой экран позволяет осуществлять фильтрацию только того трафика, который он способен «понимать». В противном случае, он теряет свою эффективность, так как не способен осознанно принять решение о том, что делать с нераспознанным трафиком. Существуют протоколы, такие как TLS, SSH, IPsec и SRTP, использующие криптографию для того, чтобы скрыть содержимое, из-за чего их трафик не может быть проинтерпретирован. Также некоторые протоколы, такие как OpenPGP и S/MIME, шифруют данные прикладного уровня, из-за чего фильтровать трафик на основании информации, содержащейся на данном сетевом уровне, становится невозможно. Ещё одним примером ограниченности анализа межсетевых экранов является туннелированный трафик, так как его фильтрация является невозможной, если межсетевой экран «не понимает» используемый механизм туннелированния. Во всех этих случаях правила, сконфигурированные на межсетевом экране, должны явно определять, что делать с трафиком, который они не могут интерпретировать.[30]

- ↑ Лебедь, 2002, с. 22.

- ↑ Шаньгин, 2011, с. 193.

- ↑ Лебедь, 2002, с. 22—25.

- ↑ Лапонина, 2014, с. 43.

- ↑ Forrest, p. 2.

- ↑ Фаронов, 2016, с. 62.

- ↑ 1 2 3 Лапонина, 2014, с. 131.

- ↑ 1 2 3 Шаньгин, 2011, с. 195.

- ↑ Шаньгин, 2011, с. 194.

- ↑ 1 2 Фокс, 2003, с. 30.

- ↑ 1 2 Лебедь, 2002, с. 48.

- ↑ Cisco.

- ↑ Cardenas, 2003.

- ↑ Лебедь, 2002, с. 50.

- ↑ Лебедь, 2002, с. 52.

- ↑ Лапонина, 2014, с. 52.

- ↑ Лапонина, 2014, с. 51—56.

- ↑ 1 2 Лапонина, 2014, с. 53.

- ↑ Фокс, 2003, с. 30—31.

- ↑ Лебедь, 2002, с. 54.

- ↑ Фокс, 2003, с. 31.

- ↑ Лебедь, 2002, с. 58.

- ↑ Лапонина, 2014, с. 63—64.

- ↑ Лебедь, 2002, с. 55—56.

- ↑ Лапонина, 2014, с. 59.

- ↑ Лебедь, 2002, с. 56.

- ↑ Лебедь, 2002, с. 58—61.

- ↑ Фокс, 2003, с. 32.

- ↑ Шаньгин, 2011, с. 207.

- ↑ Лапонина, 2014, с. 73.

Книги[править | править код]

Статьи[править | править код]

Что такое межсетевой экран? - Cisco

Типы межсетевых экранов

Прокси-сервер

Это один из первых типов МСЭ. Прокси-сервер служит шлюзом между сетями для конкретного приложения. Прокси-серверы могут выполнять дополнительные функции, например кэширование и защиту контента, препятствуя прямым подключениям из-за пределов сети. Однако это может отрицательно сказаться на пропускной способности и производительности поддерживаемых приложений.

Межсетевой экран с контролем состояния сеансов

Сегодня МСЭ с контролем состояния сеансов считается «традиционным». Он пропускает или блокирует трафик с учетом состояния, порта и протокола. Он осуществляет мониторинг всей активности с момента открытия соединения и до его закрытия. Решения о фильтрации принимаются на основании как правил, определяемых администратором, так и контекста. Под контекстом понимается информация, полученная из предыдущих соединений и пакетов, принадлежащих данному соединению.

Межсетевой экран UTM

Типичное устройство UTM, как правило, сочетает такие функции, как контроль состояния сеансов, предотвращение вторжений и антивирусное сканирование. Также оно может включать в себя дополнительные службы, а зачастую — и управление облаком. Основные достоинства UTM — простота и удобство.

См. описание наших UTM-устройств.

Межсетевой экран нового поколения (NGFW)

Современные межсетевые экраны не ограничиваются фильтрацией пакетов и контролем состояния сеансов. Большинство компаний внедряет межсетевые экраны нового поколения, чтобы противостоять современным угрозам, таким как сложное вредоносное ПО и атаки на уровне приложений.

Согласно определению компании Gartner, Inc., межсетевой экран нового поколения должен иметь:

- стандартные функции МСЭ, такие как контроль состояния сеансов;

- встроенную систему предотвращения вторжений;

- функции учета и контроля особенностей приложений, позволяющие распознавать и блокировать приложения, представляющие опасность;

- схему обновления, позволяющую учитывать будущие каналы информации;

- технологии защиты от постоянно меняющихся и усложняющихся угроз безопасности.

И хотя эти возможности постепенно становятся стандартными для большинства компаний, межсетевые экраны нового поколения способны на большее.

NGFW с активной защитой от угроз

Эти межсетевые экраны сочетают в себе функции традиционного NGFW с возможностями обнаружения и нейтрализации сложных угроз. Межсетевые экраны нового поколения с активной защитой от угроз позволяют:

- определять благодаря полному учету контекста, какие ресурсы наиболее подвержены риску;

- быстро реагировать на атаки благодаря интеллектуальной автоматизации безопасности, которая устанавливает политики и регулирует защиту в динамическом режиме;

- с большей надежностью выявлять отвлекающую или подозрительную деятельность, применяя корреляцию событий в сети и на оконечных устройствах;

- значительно сократить время с момента распознавания до восстановления благодаря использованию ретроспективных средств обеспечения безопасности, которые осуществляют непрерывный мониторинг на предмет подозрительной деятельности и поведения даже после первоначальной проверки;

- упростить администрирование и снизить уровень сложности с помощью унифицированных политик, обеспечивающих защиту на протяжении всего жизненного цикла атаки.

Узнайте о наших NGFW с активной защитой от угроз до, во время и после сетевой атаки

Как работает межсетевой экран? Типы межсетевых экранов

Сеть нуждается в защите от внешних угроз. Хищение данных, несанкционированный доступ и повреждения могут сказаться на работе сети и принести серьезные убытки. Используйте специальные программы и устройства, чтобы обезопасить себя от разрушительных воздействий. В этом обзоре мы расскажем об межсетевом экране и рассмотрим его основные типы.

Назначение межсетевых экранов

Межсетевые экраны (МСЭ) или файрволы — это аппаратные и программные меры для предотвращения негативных воздействий извне. Файрвол работает как фильтр: из всего потока трафика просеивается только разрешенный. Это первая линия защитных укреплений между внутренними сетями и внешними, такими как интернет. Технология применяется уже на протяжении 25 лет.

Необходимость в межсетевых экранах возникла, когда стало понятно, что принцип полной связности сетей больше не работает. Компьютеры начали появляться не только в университетах и лабораториях. С распространением ПК и интернета возникла необходимость отделять внутренние сети от небезопасных внешних, чтобы уберечься от злоумышленников и защитить компьютер от взлома.

Для защиты корпоративной сети устанавливают аппаратный межсетевой экран — это может быть отдельное устройство или часть маршрутизатора. Однако такая практика применяется не всегда. Альтернативный способ — установить на компьютер, который нуждается в защите, программный межсетевой экран. В качестве примера можно привести файрвол, встроенный в Windows.

Имеет смысл использовать программный межсетевой экран на корпоративном ноутбуке, которым вы пользуетесь в защищенной сети компании. За стенами организации вы попадаете в незащищенную среду — установленный файрвол обезопасит вас в командировках, при работе в кафе и ресторанах.

Как работает межсетевой экран

Фильтрация трафика происходит на основе заранее установленных правил безопасности. Для этого создается специальная таблица, куда заносится описание допустимых и недопустимым к передаче данных. Межсетевой экран не пропускает трафик, если одно из запрещающих правил из таблицы срабатывает.

Файрволы могут запрещать или разрешать доступ, основываясь на разных параметрах: IP-адресах, доменных именах, протоколах и номерах портов, а также комбинировать их.

- IP-адреса. Каждое устройство, использующее протокол IP, обладает уникальным адресом. Вы можете задать определенный адрес или диапазон, чтобы пресечь попытки получения пакетов. Или наоборот — дать доступ только определенному кругу IP-адресов.

- Порты. Это точки, которые дают приложениям доступ к инфраструктуре сети. К примеру, протокол ftp пользуется портом 21, а порт 80 предназначен для приложений, используемых для просмотра сайтов. Таким образом, мы получаем возможность воспрепятствовать доступу к определенным приложениям и сервисам.

- Доменное имя. Адрес ресурса в интернете также является параметром для фильтрации. Можно запретить пропускать трафик с одного или нескольких сайтов. Пользователь будет огражден от неприемлемого контента, а сеть от пагубного воздействия.

- Протокол. Файрвол настраивается так, чтобы пропускать трафик одного протокола или блокировать доступ к одному из них. Тип протокола указывает на набор параметров защиты и задачу, которую выполняет используемое им приложение.

Типы МСЭ

1. Прокси-сервер

Один из родоначальников МСЭ, который выполняет роль шлюза для приложений между внутренними и внешними сетями. Прокси-серверы имеют и другие функции, среди которых защита данных и кэширование. Кроме того, они не допускают прямые подключения из-за границ сети. Использование дополнительных функций может чрезмерно нагрузить производительность и уменьшить пропускную способность.

2. МСЭ с контролем состояния сеансов

Экраны с возможностью контролировать состояние сеансов — уже укоренившаяся технология. На решение принять или блокировать данные влияет состояние, порт и протокол. Такие версии следят за всей активностью сразу после открытия соединения и вплоть до самого закрытия. Блокировать трафик или не блокировать система решает, опираясь на установленные администратором правила и контекст. Во втором случае учитываются данные, которые МСЭ дали прошлые соединения.

3. МСЭ Unified threat management (UTM)

Комплексное устройство. Как правило, такой межсетевой экран решает 3 задачи:

- контролирует состояние сеанса;

- предотвращает вторжения;

- занимается антивирусным сканированием.

Порой фаерволы, усовершенствованные до версии UTM, включают и другой функционал, например: управление облаком.

4. Межсетевой экран Next-Generation Firewall (NGFW)

Ответ современным угрозам. Злоумышленники постоянно развивают технологии нападения, находят новые уязвимости, совершенствуют вредоносные программы и усложняют для отражения атаки на уровне приложений. Такой файрвол не только фильтрует пакеты и контролирует состояние сеансов. Он полезен в поддержании информационной безопасности благодаря следующим функциям:

- учет особенностей приложений, который дает возможность идентифицировать и нейтрализовать вредоносную программу;

- оборона от непрекращающихся атак из инфицированных систем;

- обновляемая база данных, которая содержит описание приложений и угроз;

- мониторинг трафика, который шифруется с помощью протокола SSL.

5. МСЭ нового поколения с активной защитой от угроз

Данный тип межсетевого экрана — усовершенствованная версия NGFW. Это устройство помогает защититься от угроз повышенной сложности. Дополнительный функционал умеет:

- учитывать контекст и находить ресурсы, которые находятся под наибольшим риском;

- оперативно отражать атаки за счет автоматизации безопасности, которая самостоятельно управляет защитой и устанавливает политики;

- выявлять отвлекающую или подозрительную активность, благодаря применению корреляции событий в сети и на компьютерах;

В этой версии межсетевого экрана NGFW введены унифицированные политики, которые значительно упрощают администрирование.

Недостатки МСЭ

Межсетевые экраны обороняют сеть от злоумышленников. Однако необходимо серьезно отнестись к их настройке. Будьте внимательны: ошибившись при настройке параметров доступа, вы нанесете вред и файрвол будет останавливать нужный и ненужный трафик, а сеть станет неработоспособной.

Применение межсетевого экрана может стать причиной падения производительности сети. Помните, что они перехватывают весь входящий трафик для проверки. При крупных размерах сети чрезмерное стремление обеспечить безопасность и введение большего числа правил приведет к тому, что сеть станет работать медленно.

Зачастую одного файрвола недостаточно, чтобы полностью обезопасить сеть от внешних угроз. Поэтому его применяют вместе с другими программами, такими как антивирус.

Межсетевой экран - это... Что такое Межсетевой экран?

Иллюстрация, показывающая расположение сетевого экрана (Firewall) в сети. Пример пользовательского интерфейса на платформе Debian GNU/LinuxМежсетевой экран или сетевой экран — комплекс аппаратных или программных средств, осуществляющий контроль и фильтрацию проходящих через него сетевых пакетов в соответствии с заданными правилами.

Основной задачей сетевого экрана является защита компьютерных сетей или отдельных узлов от несанкционированного доступа. Также сетевые экраны часто называют фильтрами, так как их основная задача — не пропускать (фильтровать) пакеты, не подходящие под критерии, определённые в конфигурации.

Некоторые сетевые экраны также позволяют осуществлять трансляцию адресов — динамическую замену внутрисетевых (серых) адресов или портов на внешние, используемые за пределами ЛВС.

Другие названия

Брандма́уэр (нем. Brandmauer) — заимствованный из немецкого языка термин, являющийся аналогом английского firewall в его оригинальном значении (стена, которая разделяет смежные здания, предохраняя от распространения пожара). Интересно, что в области компьютерных технологий в немецком языке употребляется слово «Firewall».

Файрво́лл, файрво́л, файерво́л, фаерво́л — образовано транслитерацией английского термина firewall.

Разновидности сетевых экранов

Сетевые экраны подразделяются на различные типы в зависимости от следующих характеристик:

- обеспечивает ли экран соединение между одним узлом и сетью или между двумя или более различными сетями;

- на уровне каких сетевых протоколов происходит контроль потока данных;

- отслеживаются ли состояния активных соединений или нет.

В зависимости от охвата контролируемых потоков данных сетевые экраны делятся на:

- традиционный сетевой (или межсетевой) экран — программа (или неотъемлемая часть операционной системы) на шлюзе (сервере, передающем трафик между сетями) или аппаратное решение, контролирующие входящие и исходящие потоки данных между подключенными сетями.

- персональный сетевой экран — программа, установленная на пользовательском компьютере и предназначенная для защиты от несанкционированного доступа только этого компьютера.

Вырожденный случай — использование традиционного сетевого экрана сервером, для ограничения доступа к собственным ресурсам.

В зависимости от уровня, на котором происходит контроль доступа, существует разделение на сетевые экраны, работающие на:

- сетевом уровне, когда фильтрация происходит на основе адресов отправителя и получателя пакетов, номеров портов транспортного уровня модели OSI и статических правил, заданных администратором;

- сеансовом уровне (также известные как stateful) — отслеживающие сеансы между приложениями, не пропускающие пакеты нарушающих спецификации TCP/IP, часто используемых в злонамеренных операциях — сканировании ресурсов, взломах через неправильные реализации TCP/IP, обрыв/замедление соединений, инъекция данных.

- уровне приложений, фильтрация на основании анализа данных приложения, передаваемых внутри пакета. Такие типы экранов позволяют блокировать передачу нежелательной и потенциально опасной информации на основании политик и настроек.

- Некоторые решения, относимые к сетевым экранам уровня приложения, представляют собой прокси-серверы с некоторыми возможностями сетевого экрана, реализуя прозрачные прокси-серверы, со специализацией по протоколам. Возможности прокси-сервера и многопротокольная специализация делают фильтрацию значительно более гибкой, чем на классических сетевых экранах, но такие приложения имеют все недостатки прокси-серверов (например, анонимизация трафика).

В зависимости от отслеживания активных соединений сетевые экраны бывают:

- stateless (простая фильтрация), которые не отслеживают текущие соединения (например, TCP), а фильтруют поток данных исключительно на основе статических правил;

- stateful, stateful packet inspection (SPI) (фильтрация с учётом контекста), с отслеживанием текущих соединений и пропуском только таких пакетов, которые удовлетворяют логике и алгоритмам работы соответствующих протоколов и приложений. Такие типы сетевых экранов позволяют эффективнее бороться с различными видами DoS-атак и уязвимостями некоторых сетевых протоколов. Кроме того, они обеспечивают функционирование таких протоколов, как H.323, SIP, FTP и т. п., которые используют сложные схемы передачи данных между адресатами, плохо поддающиеся описанию статическими правилами, и, зачастую, несовместимых со стандартными, stateless сетевыми экранами.

Типичные возможности

- фильтрация доступа к заведомо незащищенным службам;

- препятствование получению закрытой информации из защищенной подсети, а также внедрению в защищенную подсеть ложных данных с помощью уязвимых служб;

- контроль доступа к узлам сети;

- может регистрировать все попытки доступа как извне, так и из внутренней сети, что позволяет вести учёт использования доступа в Интернет отдельными узлами сети;

- регламентирование порядка доступа к сети;

- уведомление о подозрительной деятельности, попытках зондирования или атаки на узлы сети или сам экран;

Вследствие защитных ограничений могут быть заблокированы некоторые необходимые пользователю службы, такие как Telnet, FTP, SMB, NFS, и так далее. Поэтому настройка файрвола требует участия специалиста по сетевой безопасности. В противном случае вред от неправильного конфигурирования может превысить пользу.

Также следует отметить, что использование файрвола увеличивает время отклика и снижает пропускную способность, поскольку фильтрация происходит не мгновенно.

Проблемы, не решаемые файрволом

Межсетевой экран сам по себе не панацея от всех угроз для сети. В частности, он:

- не защищает узлы сети от проникновения через «люки» (англ. back doors) или уязвимости ПО;

- не обеспечивает защиту от многих внутренних угроз, в первую очередь — утечки данных;

- не защищает от загрузки пользователями вредоносных программ, в том числе вирусов;

Для решения последних двух проблем используются соответствующие дополнительные средства, в частности, антивирусы. Обычно они подключаются к файрволу и пропускают через себя соответствующую часть сетевого трафика, работая как прозрачный для прочих сетевых узлов прокси, или же получают с файрвола копию всех пересылаемых данных. Однако такой анализ требует значительных аппаратных ресурсов, поэтому обычно проводится на каждом узле сети самостоятельно.

Литература

Примечания

См. также

Ссылки

Преимущества анализа приложений 7 уровня в межсетевых экранах. Часть 1. Основы / Habr

Новое поколение межсетевых экранов удобнее и безопаснее, благодаря новой архитектуре движка и новой идеологии управления сетевыми потоками.

Почему появилась эта статья?

Неоднократно приходил к коллегам-безопасникам, которые пользуются межсетевым экраном нового поколения и видел, что они продолжают писать правила по номерам портов. На мое предложение перейти писать по имени приложений, слышал «А вдруг так не заработает?». Если вам тоже «страшно» или непонятно зачем писать правила по приложениям, от эта статья для вас.

СОДЕРЖАНИЕ

ВведениеОпределения

Firewall

L3 Firewall

L4 Firewall

L7 Firewall

UTM

NGFW

Примеры

Прокси-сервер

Что такое USER-ID

Заблуждения о Stateful Inspection: Состояние L4 vs L7

Заблуждения о Stateful Inspection: Число сессий L4 vs L7

Заблуждения о Stateful Inspection: Кластер L4 vs L7

Часть 2. Влияние L7 Firewall на безопасность

Введение

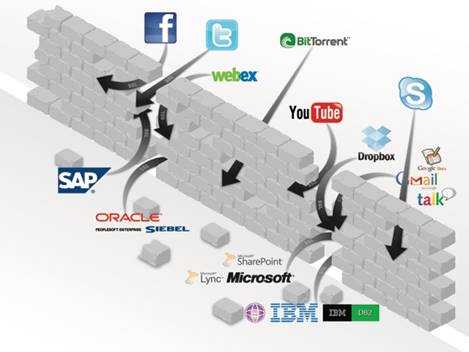

Skype, TOR, Ultrasurf, TCP-over-DNS и еще несколько сотен приложений и туннелей спокойно проходят сквозь statefull inspection firewall и HTTP прокси. Многие средства защиты открывают соединения, но не проверяют, что ходит внутри них. Предлагаю разобраться, как контролируемо разрешать соединения приложений в новом поколении firewall, где правила пишутся по именам приложений, что соответствует 7 уровню модели OSI ISO. Такие межсетевые экраны имеют название Next Generation Firewall, межсетевой экран нового поколения или просто NGFW.

Администратору межсетевого экрана нужно не только разрешить соединение, а еще гарантировать, что внутри разрешенного соединения ходит то, что вы хотели, включая проверки передаваемых файлов. Это называется безопасное разрешение приложений.Существует несколько важных отличий в работе с трафиком, которые понимаешь лишь когда переходишь на реальное использование правил, где критерием является приложение 7 уровня модели ISO OSI:

- ИТ администратор видит, что NGFW визуализирует сетевой трафик, то есть показывает содержимое поля данных пакетов, имена пользователей и какое приложение работает и какие файлы передает.

- ИТ безопасность видит, что NGFW обеспечивают безопасное разрешение приложений, поскольку более глубокий анализ данных в пакете позволяет увидеть вирусы, подключить отправку неизвестных файлов в песочницу, проверить тип файла, ключевые слова для DLP, проверить категорию URL, проверить что идет внутри SSL и SSH, сравнить с уже известными всему миру индикаторами компрометации, включить DNS фильтр и другие современные техники.

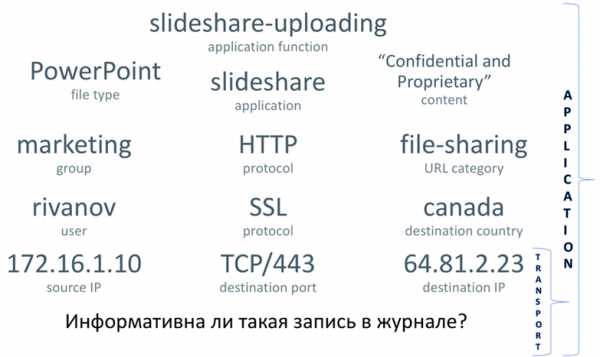

Чтобы понять причины этого сравним журналы L4 и L7 firewall.

А) Сравните запись в журнале L4 firewall, который разбирает только заголовок транспортного (четвертого) уровня модели OSI ISO — в данном случае TCP:Да, есть информация об источнике и получателе, можно догадаться по номеру порта 443, что внутри, с большой степенью вероятности (как говорят англичане) соединение SSL. Я лично не могу увидеть в этой записи какой-то инцидент. А вы?

Б) Сравните запись в журнале L7 firewall для того же самого TCP соединения, где разбирается еще и сам контент передаваемый в поле данных TCP/IP:Здесь вы видите, что Иванов из отдела маркетинга выложил на Slideshare файл с пометкой «не для распространения». Это пример реального инцидента, где сотрудник выложил конфиденциальные планы развития компании на год в Интернет. Эта информация получена в L7 firewall на основе анализа того же самого соединения, что и выше у L4 firewall и сразу информации становится достаточно, чтобы понять, что был инцидент. И это совершенно другой подход к анализу трафика. Но, сразу предупрежу, что такой глубокий анализ накладывает серьезную нагрузку на процессор и оперативную память устройства.

Иногда ощущается, что уровень детализации журналов в NGFW похож на уровень детализации в системах SIEM, которые собирают информацию по крупицам из разных источников. Именно поэтому NGFW один из лучших источников информации для SIEM.

Определения

Нужно подсветить термины, которыми мы будем дальше оперировать. У меня нет цели в деталях дать все определения.

Семиуровневая модель OSI ISO – это модель взаимодействия между сетевыми устройствами, которая гласит, что существует 7 последовательных уровней абстракции взаимодействия: первый — физический, следующий канальный, сетевой, четвертый — транспортный, затем сессионный, представления и седьмой уровень – приложений (см. картинку выше).

Каждое сетевое устройство работает на своем уровне абстракции: веб сервер и браузер – на уровне приложений (уровень 7 или кратко L7), маршрутизаторы — общаются друг с другом на канальном (2) и сетевом уровне (3), когда передают друг другу фреймы и пакеты.

Межсетевые экраны тоже являются сетевыми устройствами и могут быть в зависимости от своего типа и свитчами и роутерами и даже быть «виртуальным кабелем» с точки зрения сетевой топологии, но на эти сетевые устройства ложится дополнительная нагрузка: они должны анализировать содержимое пакетов.

И вот глубина анализа сетевых пакетов может отличаться. Анализируют ли они 4 или 7 уровень — в этом есть важное отличие.

Firewall

Межсетевой экран (МСЭ), Network Firewall– это сетевое устройство, которое делит сеть на сегменты с разными политиками безопасности и контролирует эти политики. Например, сегмент Интернет – там можно все что угодно. И сегмент вашего ЦОД – там можно работать только выделенному списку сотрудников по разрешенным приложениям. Внутри одного хоста VMware может быть несколько виртуальных сетей с виртуальными машинами и разными политиками доступа к ним.

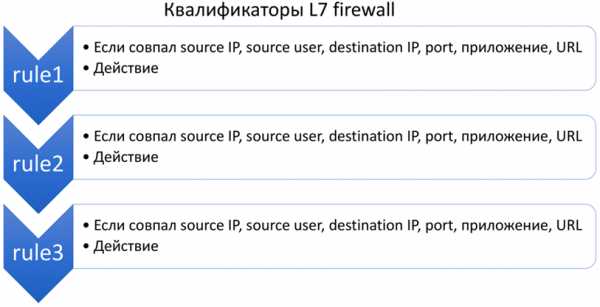

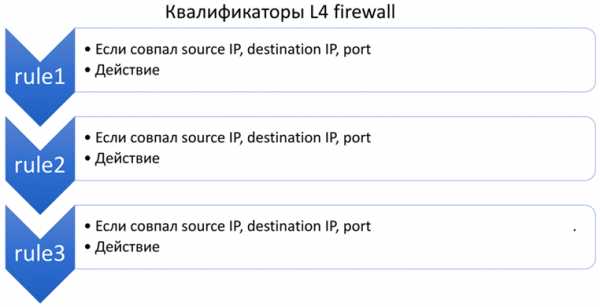

Политика безопасности firewall содержит правила, которые приводит в действие программный код устройства, анализируя каждый фрейм и пакет пришедший и исходящий с firewall. В правилах firewall задаются критерии проверки (квалификаторы), по которым принимается решение пропускать или блокировать трафик. Примерами квалификаторов в правилах являются: адрес, порт, приложение, пользователь, зона. Межсетевой экран последовательно, правило за правилом, сверху внизу по списку просматривает критерии и если входящий трафик соответствует всем критериям правила, (логическая операция «И» между критериями) то применяется указанное действие: заблокировать или пропустить. Действие выполняется как для первого пакета, так и для всех последующих пакетов одного TCP/IP соединения.

Существуют разные типы и реализации firewall. Мы рассмотрим классификацию по степени используемой глубины анализа трафика: L3, L4 и L7.

L3 Firewall

L3 firewall – это межсетевой экран, который пропускает через себя трафик и анализирует только заголовки IP протокола, то есть адрес откуда и куда идет трафик. Такие межсетевые экраны называют пакетный фильтр. Правила имеют название «список доступа» или access-list (ACL) и этот функционал на сегодня работает практически в любом маршрутизаторе и операционной системе. Такой анализ не требует серьезной нагрузки на процессоры и память firewall.

L4 Firewall

L4 firewall – это межсетевой экран, который пропускает через себя трафик и проверяет заголовки протоколов 4 уровня: TCP, UDP, ICMP, то есть основными критериями проверки для пропуска трафика является IP адреса и порты TCP/UDP или сервисы ICMP.

Также в L4 firewall появляется понятие stateful inspection, когда каждый проходящий запрос запоминается и хранится состояние запроса для того, чтобы разрешать необходимые ответные соединения. То есть появляется понятие инициатора соединения, что логично в сетях, построенных на клиент-серверной технологии. Такой межсетевой экран тратит память на хранение данных о каждом соединении, то есть появляется ограничение на максимальное количество хранимых одновременных сессий в памяти. В L4 firewall уже не нужно писать ответное правило для обратного соединения, как это требуется в L3 firewall, потому что на основе состояния соединения, межсетевой экран автоматически разрешает обратные соединения. То есть L4 firewall удобнее, чем пакетный фильтр.

Современные L4 firewall хранят состояние не только TCP, UDP и ICMP, но и отслеживают взаимодействие некоторых L7 приложений. Например, состояние FTP, HTTP, SIP, и другие приложения, что уже зависит от конкретной реализации firewall. Нужно задавать производителю L4 firewall вопрос: какие конкретно приложения поддерживает их движок stateful inspection firewall.

L7 Firewall

L7 firewall – это межсетевой экран, который пропускает через себя IP трафик сети и проверяет и заголовки 4 уровня и сегмент данных каждого IP пакета, то есть понимает L7 трафик уровня приложений, вплоть до того какие файлы передаются и в каком направлении. Поскольку анализируется больше данных, то и критериев проверки в правилах L7 firewall больше: имя пользователя, приложение, URL категория, состояние софта на компьютере пользователя.

Нагрузка на L7 firewall гораздо выше, поскольку его процессор должен постоянно анализировать мегабайты поля данных, которые передает приложение, в то время как L4 firewall проверяет только несколько байт заголовка IP пакета с адресами источника и получателя и портами. Размер буфера для хранения состояния каждого приложения L7 требуется гораздо больше, поскольку данных на L7 передается больше, чем просто в заголовке TCP/IP. Из-за выросшего размера буфера при использовании анализа приложений, количество одновременно хранимых в памяти сессий у L7 firewall меньше L4 firewall при том же объеме памяти. Поскольку L7 firewall видит по контенту что за приложение идет по сети, то номер порта не несет особенного смысла и правила можно писать по имени приложения L7. Кроме того современные приложения генерируют много соединений и все эти соединения являются частью одного приложения. Этот вид firewall позволяет вернуть контроль за современными динамическими приложениями, работающими по любому порту, например, teamviewer, bittorent, tor, о которых L4 firewall ничего не знает. То есть L7 firewall в современных реалиях нужен, если в сети нужна безопасность.

Если после прочтения данной статьи вы продолжите использовать L4 firewall то, это значит, что на безопасность вам наплевать.

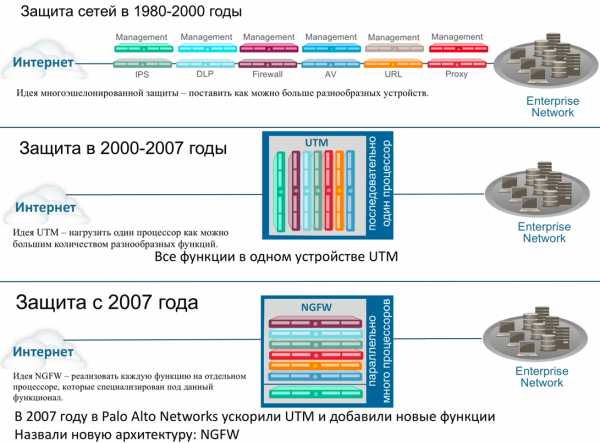

UTM

UTM – это сетевое устройство, внутри которого установлено несколько различных компонентов защиты, которые последовательно анализируют проходящий через устройство трафик. Ядром UTM является L4 firewall, система предотвращения атак (IPS), антивирус, анализ категорий URL в HTTP и HTTPS. Часто UTM еще реализуют функции VPN шлюза. Управление всеми этими компонентами как правило осуществляется из нескольких разных систем управления. Трафик внутри UTM последовательно проходит через модули фильтрации и на выходе остается чистый трафик, который разрешен политиками безопасности каждого модуля. UTM может быть использован как платформа для других функций: защита от вирусов, IPS, DDoS, QoS, DLP, DNS фильтр, базы индикаторов компрометации Threat Intelligence, защита от фишинга и так далее (зависит от производителя).

Притча про человека, который заказал семь шапочек из одной шкуры, написана в том числе для покупателей UTM: чем больше функций вы захотите после покупки включить, тем большую нагрузку будут нести процессора UTM для анализа одного и того же объема трафика. Больше функций – меньше скорость устройства.

Идея UTM – нагрузить один процессор как можно большим количеством функций стала эволюционным тупиком, потому что число функций росло и выдерживать всю эту нагрузку процессоры не могли. Сегодня, несмотря на заявленные хорошие функции, никто не включает в UTM весь функционал, чтобы исключить задержки трафика.

Цель UTM: реализовать на одном сервере как можно больше функций, чтобы удешевить устройство для пользователя.Сейчас производители UTM стали ставить движки анализа приложений 7 уровня, чтобы говорить, что они NGFW, чем сбивают с толку потребителя. Однако это легко распознать, если посмотреть в политику безопасности: правила по-прежнему базируются на критериях проверки полей L4. А для фильтрации L7 приложений используется отдельный раздел настроек, то есть приложение L7 не является квалификатором, как должно быть в L7 firewall. Распознавать приложение L7 и использовать приложение L7 как критерий политики безопасности – это «две большие разницы».

NGFW

NGFW – это сетевое устройство, внутри которого реализован L7 firewall. Поскольку квалификатором основным становится имя приложения L7, то правила пишутся по новым критериям. В NGFW всегда работает динамическое сопоставление IP адресов пользователи сети, поэтому имя пользователя тоже становится квалификатором(критерием). NGFW включает в себя функции расшифрования SSL/TLS и SSH для распознавания приложений и атак внутри них, IPS, антивируса, URL фильтрации.

Термин NGFW сначала был придуман маркетингом компании Palo Alto Networks. Но постепенно прижился на рынке и все производители UTM сейчас тоже называют себя NGFW. И действительно, NGFW тоже выполняет несколько функций одновременно, почему же тогда NGFW не UTM? Отличие важно знать. Оно в том, что в NGFW функции безопасности приложений (IPS, антивирус, URL фильтрация) ускорены аппаратно. Существуют специализированные аппаратные чипы: IPS проверяет атаки на своем чипе, антивирус сигнутуры на своем, расшифрование SSL — на своем и так далее. Разделение функций по разным процессорам дает возможность запускать защитные функции параллельно и не ждать, когда закончит работать предыдущая функция, как в UTM. Для примера в аппаратных межсетевых экранах компании Palo Alto Networks установлено до 60

специализированных процессоров компании Cavium выполняющих ускорение функций безопасности, сетевых функций и управления. Важно, что NGFW содержат единый программный интерфейс управления всеми функциями одновременно.

Идея NGFW в отличие от UTM – реализовать каждую функцию на отдельном процессоре, который специализирован под требуемый функционал.По такой же схеме когда-то пошли производители компьютеров, которые вынесли функции математики и графики в отдельные математические и графические сопроцессоры. Поэтому в NGFW стоят отдельные процессоры под распознавание приложений L7, под расшифрование SSL/SSH, под проверку сигнатур антивируса, проверку сигнатур IPS и так далее. Это позволяет включить все функции одновременно, без деградации и задержки трафика в устройстве на время проверки. Почему компьютеры без графических акселераторов никто уже не покупает, а межсетевые экраны без ускорения покупают? Потому что ускорение не нужно на небольших скоростях, но когда скорости анализа трафика выходят за 1-5 Гигабит — реализовать все функции безопасности уже невозможно без ускорения.

Цель устройства NGFW: дать возможность безопасно работать компании не замедляя трафик. Это позволяет постоянно проверять, что приложения передают нужный компании безопасный контент, и параллельная работа движков защиты с одним потоком трафика гарантирует заданную производительность при всех включенных функциях безопасности и также минимальную задержку трафика.

Примеры

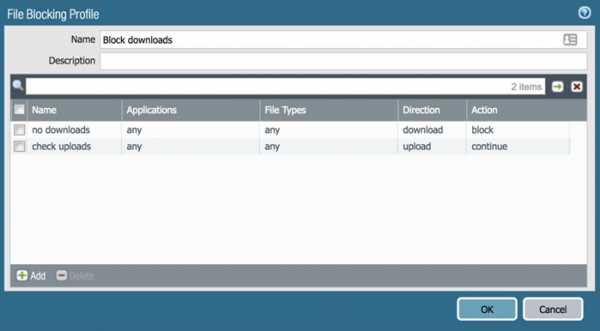

Пример политики L7 в Palo Alto Networks NGFWЗачем может потребоваться URL категория, как квалификатор? Например, вы можете части сотрудников разрешить все-таки посещать вредоносные сайты браузером, но заблокировать им скачивание файлов.

Пример политики Palo Alto Networks с использованием проверок Host Information Profile и URL категорий.В этой политике также задействована проверка наличия хостовой защиты TRAPS в колонке HIP Profile, которая не даст зайти на сайт с вредоносным кодом и эксплойтами, без установленной защиты на компьютере. TRAPS это агент защиты от вредоносного кода и эксплойтов.

Блокировка скачивания файлов производится в настройках колонки Profile, где применен профиль блокировки передачи всех файлов по любому приложению. Вот так выглядит его настройка:

Прокси-сервер

Прокси-сервер– это устройство, которое терминирует на себе трафик какого-то приложения, проверяет это трафик различными методиками и отправляет этот трафик дальше. Чаще всего используются в сетях прокси-сервера для протоколов HTTP и HTTPS. Поскольку UTM и NGFW анализируют потоки HTTP и HTTPS прозрачно, не требуя явно указывать настройки прокси-сервера у клиентов, то HTTP прокси постепенно исчезают из компаний.

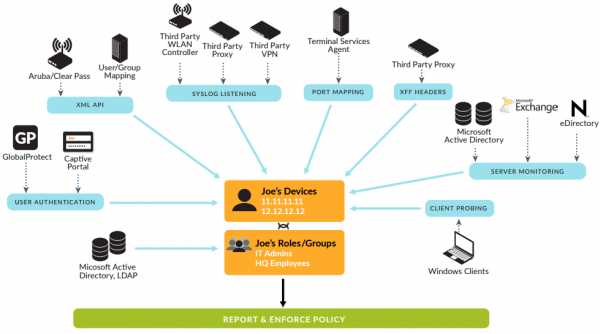

Что такое USER-ID

В NGFW был придуман механизм идентификации пользователей. Алгоритм либо работает внутри, либо запускается на внешнем агенте. Буду называть это механизм USER-ID. USER-ID создает и поддерживает таблицу соответствия имени пользователя и его текущего IP адреса. Также бывает, что в таблице есть и значение и порта для данного пользователя, если пользователи работают через VDI (то есть пользователи идут с одного адреса и их можно различить только по портам).

Перечислю механизмы USER-ID в Palo Alto Networks

- Server monitoring: User-ID агент читает события Exchange Servers, domain controllers или серверов Novell eDirectory

- Client probing: User-ID агент опрашивает Windows клиентов по WMI

- Terminal services agent: TS агент раздает разным пользователям разные диапазоны TCP/UDP портов для работы с Windows/Citrix Terminal Servers

- Разбор сообщений Syslog: User-ID агент читает syslog соообщения об аутентификации от различных систем, wireless controllers, 802.1x устройств, Apple Open Directory servers, proxy серверов, VPN шлюзов, Сisco ISE

- Аутентификация через клиент GlobalProtect: логин и пароль на VPN + можно добавить MFA

- Аутентификация через через Captive Portal: Web traffic аутентифицируется по NTLM или AAA web формой (Captive Portal используется в Московском метро и кафешках. NTLM позволяет делать аутентификацию прозрачной)

- XML API: информация о входе и выходе передается User-ID агентом специальными командами через REST API firewall

- X-Forwarded-For: прокси-сервера заполняют это поле в HTTP запросе, чтобы было понятно кто там прячется за прокси

Чтение журналов с контроллеров Active Directory — самая часто используемая функция в USER-ID. Агент USER-ID выполняет периодически чтение сообщений из журналов AD, где записано какой пользователь с какого IP адреса авторизовался, именно из них USER-ID узнает о том по какому адресу пользователь и хранит это внутри NGFW, например для Windows 2008/2012 это сообщения:

— 4768 – Authentication Ticket Granted

— 4769 — Service Ticket Granted

— 4770 – Ticket Granted Renewed

— 4264 – Logon Success

Для чтения журналов агенту USER-ID нужен доступ с правами Even Log Reader.

Заблуждения о Stateful Inspection

Отдельную главу я должен посвятить этому святому каждому сетевому инженеру и безопаснику понятию. Нужно подчеркнуть и дополнить важные вещи, которые часто упускают на курсах по межсетевым экранам. Если вы уже изучали основы stateful inspection, то скорее всего у вас есть несколько заблуждений.

Есть одно заблуждение, которое я иногда вижу у коллег. Внимание! Stateful inspection — это не только про состояние соединения TCP, UDP или ICMP! Это еще и про состояние других более сложных протоколов и приложений: FTP, SIP, RPC, SMTP, SMB и так далее!

Пример.То есть в любом современном L4 firewall есть компонент, который подглядывает за L7 уровнем. И такой протокол не один: еще есть HTTP, RPC, и другие… И такие анализаторы протоколов 7 уровня называются Application Layer Gateway (ALG).Протокол FTP — это протокол уровня приложений. И в нем есть команда PORT, которая может назначать новое TCP подключение. Любой firewall, который позиционирует себя как stateful inspection firewall, должен контролировать команды FTP и видеть команду PORT и разрешать соединение на порт и адрес, который там запрошен. И это еще не все: firewall еще и должен подменять параметры команды PORT и вставлять правильный адрес, если FTP сервер работает за NAT.

Пример.То есть уже в L4 firewall есть зачатки анализа протоколов 7 уровня. L4 firewall отличаются друг от друга количеством реализованных ALG. Когда вы сравниваете обычные L4 firewall, то справедливый вопрос системному инженеру производителя будет: сколько протоколов и приложений поддерживает ваш движок Stateful Inspection? Как правило никто не отвечает.Самый «любимый» одновременно у сетевиков и безопасников – это ALG для SIP, с которым многие, кто настраивает SIP ALG на L4 firewall наелись проблем, и часто заканчивается его отключением.

Получается, что L7 firewall — это тоже stateful inspection firewall, но который анализирует и хранит статус ВСЕХ приложений, а не только выборочно, как L4 firewall.

Второе заблуждение вносят сами производители firewall. Возьмите любой datasheet, где производитель пишет такой параметр, как «число одновременных сессий». Вопрос к производителю следующий: сессии каких именно протоколов и приложений измерялись и был ли включен хотя бы stateful для TCP, не говоря уже были ли проверки для L7 уровня?

Мы знаем, что у каждого протокола или приложения есть состояние, которое помнит firewall. И для хранения этого состояния нужно выделить буфер в памяти устройства. По сути, параметр «число одновременных сессий» означает сколько буферов для хранения состояний можно уместить в памяти устройства. Нужно понимать, что для L4 firewall чаще всего измеряют этот параметр для голого TCP или даже UDP. То есть для TCP нужен буфер, в который умещается только IP и порт соединения. Однако в тесте для L7 приложений, например, HTTP этот буфер будет значительно большего размера, ведь хранить, например, параметры запроса GET внутри HTTP требуется больше памяти. А память не резиновая. Соответственно, если производитель пишет такой параметр как «число одновременных сессий», то он должен писать:

- был ли это просто тест работы в режиме свитча/роутера, c выключенным stateful inspection,

- был ли это режим L4, где он запоминал только заголовки TCP/IP,

- было ли какое-то приложение L7 уровня взято для теста.

Правильно L7 firewall измерять на числе одновременных сессий HTTP, на пакетах разной длины: 64Кб, 44Кб, 16Кб, 1.5Кб. Понятно, что если каким-то производителем все измерения были сделаны на UDP 1518 байт, то скорее всего в вашу сеть такое устройство не подойдет, поскольку заставить ваших пользователей посылать только UDP пакеты длиной 1518 байт – не получится, а уж тем более заставить отвечать такими пакетами сервера HTTP. Нужно сказать такому производителю, что производительность L7 firewall нужно измерить хотя бы на трафике с протоколом HTTP. Из известных компаний, которые проводят такие тесты публично: компания NSS Labs.

Сами производители firewall проводят тесты на заказ в своих лабораториях, которым можно заказать свой профиль трафика, например: 30% трафика HTTPS, 10% трафика SMB, 10% трафика FTP и так далее.

Пример.После проверки на генераторе трафика IXIA устройства одного из производителей UTM:

- в режиме L4 firewall — 4 000 000 одновременных сессий,

- в режиме L7 firewall — 200 000 одновременных сессий.

Это показатель того, что буферов для сессий L7 в памяти устройства меньше из-за их большого размера.

И, кстати говоря, также будет и с общей производительностью устройства: с выключенными проверками контента приложений межсетевой экран работает в 10 раз быстрее, чем с включенными. Использовать только анализ заголовков 4 уровня для ускорения устройства можно, но безопасности уже никакой.

Третий важный момент – работа в кластере. Все межсетевые экраны должны работать в кластере, потому что если один межсетевой экран перестает работать, то его задача «лечь грудью» и заблокировать весь трафик — такова теория построения защиты на базе межсетевых экранов. Пока «сломанный» firewall блокирует трафик, задачу по пропуску легитимного трафика должен взять на себя соседний firewall. А что же будет с соединениями, которые шли через первый? Скорее всего первый firewall передавал состояние всех соединений второму, но вот передавал ли он соседу только состояние IP заголовков или полностью состояние всех приложений L7 уровня: а ведь там были какие-то SSL соединения которые были расшифрованы и над ними трудился IPS и антивирус – они собирали пакеты в буфера, чтобы проверять содержимое. И тут оказывается тоже L4 и L7 firewall отличаются: передать состояние L4 не то же самое, что передать состояние L7. Это тоже важно понимать.

Существует еще одно заблуждение, что L7 firewall могут работать в кластерах более двух устройств — это неверно, поскольку объем передаваемых данных L7 растет экспоненциально с каждым новым узлом в кластере и обработка данных даже двух соседок превышает затраты по обработке данных своего же устройства. Именно поэтому кластеры больше двух устройств работают только обмениваясь заголовками L4, и при переключении кластеров все функции анализа приложений и защиты перезапускаются.

Поэтому нужно грамотно сравнивать L4 и L7 firewall, также как когда вы сравниваете подходит ли вам легковой автомобиль и танк на войне. L7 firewall для повышения безопасности вашей сети проделывает более сложную работу, гораздо больше работы идет на его процессорах и ему нужно больше памяти для хранения состояния ваших приложений! Все это нужно делать для безопасности.

Часть 2. Влияние L7 Firewall на безопасность

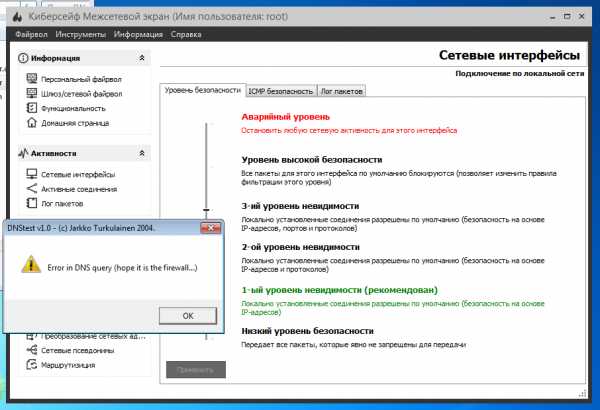

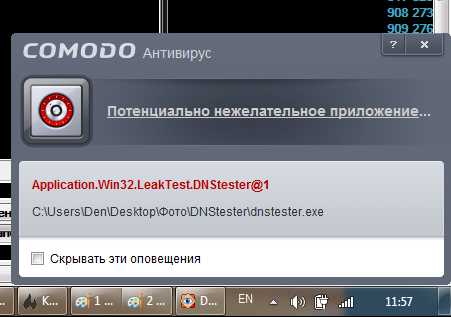

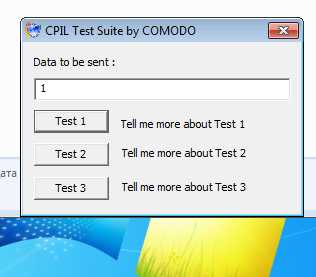

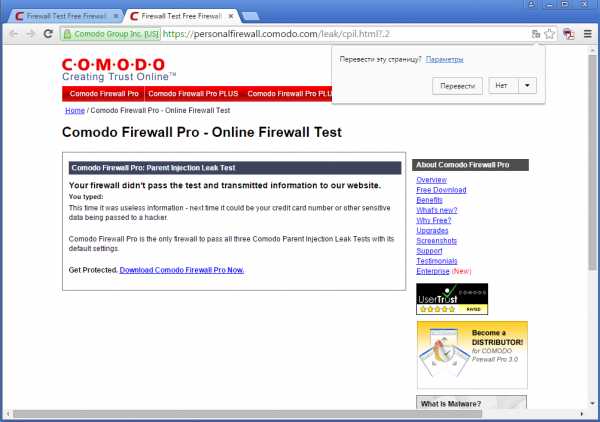

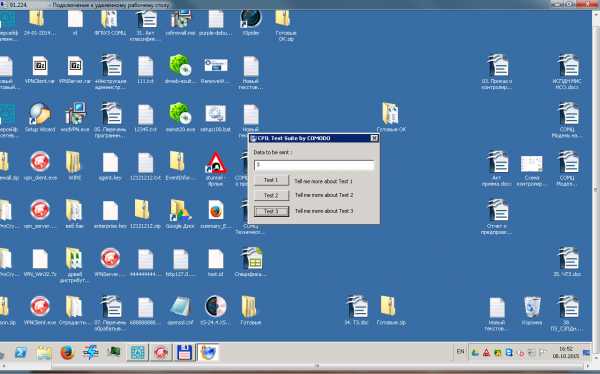

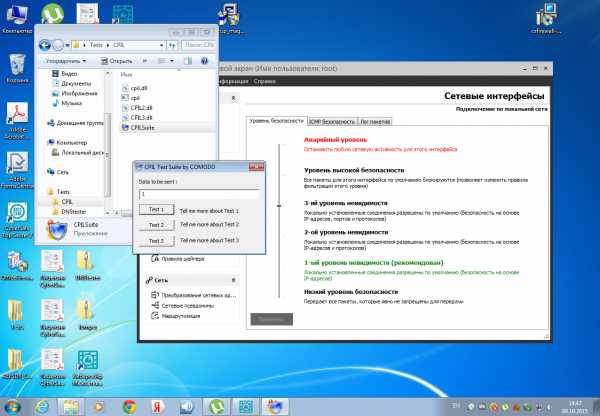

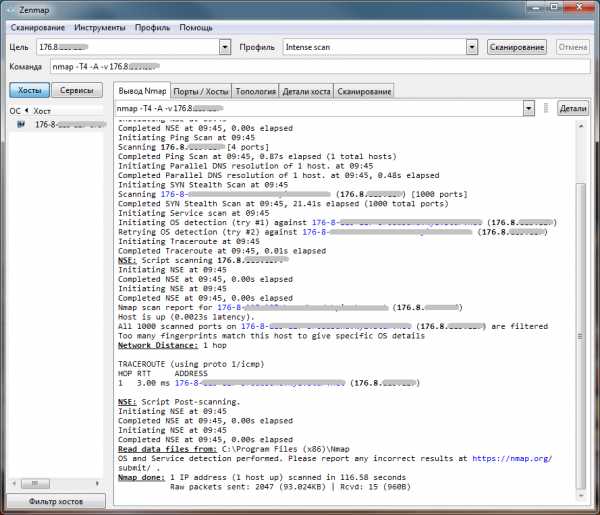

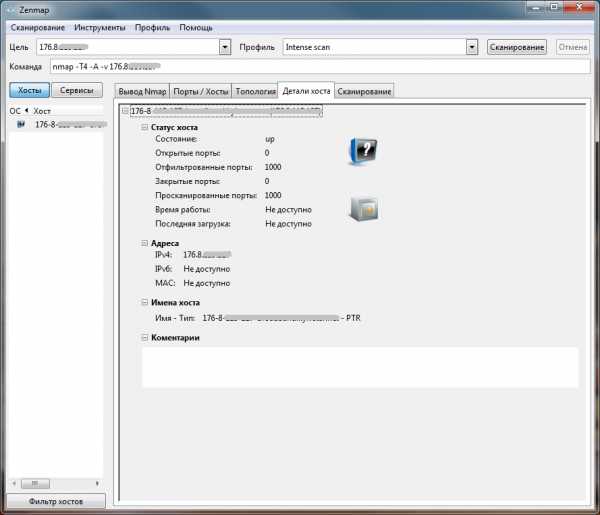

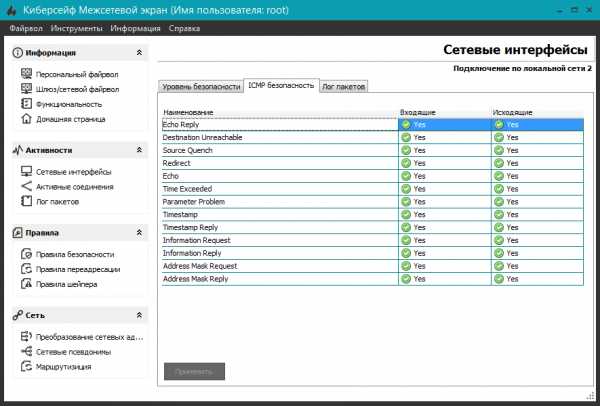

Обзор программных межсетевых экранов при защите ИСПДн / КиберСофт corporate blog / Habr

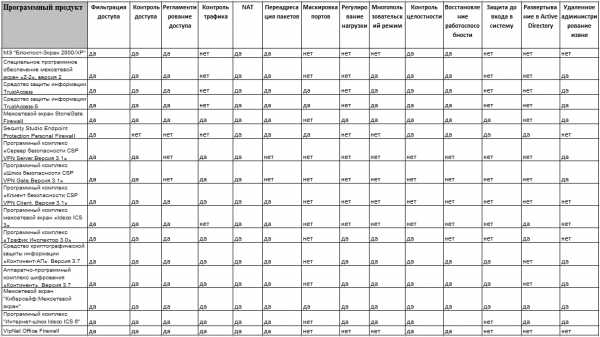

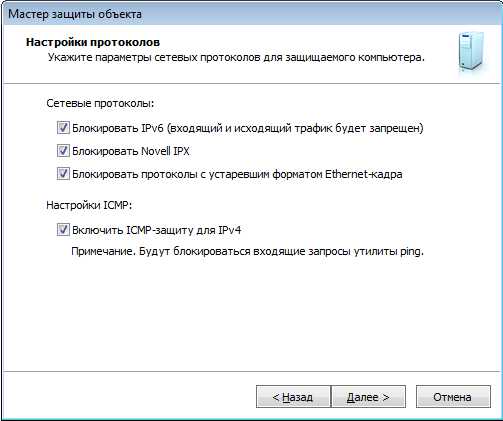

Цель данной статьи — сравнить сертифицированные межсетевые экраны, которые можно использовать при защите ИСПДн. В обзоре рассматриваются только сертифицированные программные продукты, список которых формировался из реестра ФСТЭК России.

Выбор межсетевого экрана для определенного уровня защищенности персональных данных

В данном обзоре мы будем рассматривать межсетевые экраны, представленные в таблице 1. В этой таблице указано название межсетевого экрана и его класс. Данная таблица будет особенно полезна при подборе программного обеспечения для защиты персональных данных.

Таблица 1. Список сертифицированных ФСТЭК межсетевых экранов

| Программный продукт | Класс МЭ |

| МЭ «Блокпост-Экран 2000/ХР» | 4 |

| Специальное программное обеспечение межсетевой экран «Z-2», версия 2 | 2 |

| Средство защиты информации TrustAccess | 2 |

| Средство защиты информации TrustAccess-S | 2 |

| Межсетевой экран StoneGate Firewall | 2 |

| Средство защиты информации Security Studio Endpoint Protection Personal Firewall | 4 |

| Программный комплекс «Сервер безопасности CSP VPN Server.Версия 3.1» | 3 |

| Программный комплекс «Шлюз безопасности CSP VPN Gate.Версия 3.1» | 3 |

| Программный комплекс «Клиент безопасности CSP VPN Client. Версия 3.1» | 3 |

| Программный комплекс межсетевой экран «Ideco ICS 3» | 4 |

| Программный комплекс «Трафик Инспектор 3.0» | 3 |

| Средство криптографической защиты информации «Континент-АП». Версия 3.7 | 3 |

| Межсетевой экран «Киберсейф: Межсетевой экран» | 3 |

| Программный комплекс «Интернет-шлюз Ideco ICS 6» | 3 |

| VipNet Office Firewall | 4 |

Все эти программные продукты, согласно реестру ФСТЭК, сертифицированы как межсетевые экраны.

Согласно приказу ФСТЭК России №21 от 18 февраля 2013 г. для обеспечения 1 и 2 уровней защищенности персональных данных (далее ПД) применяются межсетевые экраны не ниже 3 класса в случае актуальности угроз 1-го или 2-го типов или взаимодействия информационной системы (ИС) с сетями международного информационного обмена и межсетевые экраны не ниже 4 класса в случае актуальности угроз 3-го типа и отсутствия взаимодействия ИС с Интернетом.

Для обеспечения 3 уровня защищенности ПД подойдут межсетевые экраны не ниже 3 класса (или 4 класса, в случае актуальности угроз 3-го типа и отсутствия взаимодействия ИС с Интернетом). А для обеспечения 4 уровня защищенности подойдут самые простенькие межсетевые экраны — не ниже 5 класса. Таковых, впрочем, в реестре ФСТЭК на данный момент не зарегистрировано. По сути, каждый из представленных в таблице 1 межсетевых экранов может использоваться для обеспечения 1-3 уровней защищенности при условии отсутствия угроз 3-го типа и отсутствия взаимодействия с Интернетом. Если же имеется соединение с Интернетом, то нужен межсетевой экран как минимум 3 класса.

Сравнение межсетевых экранов

Межсетевым экранам свойственен определенный набор функций. Вот и посмотрим, какие функции предоставляет (или не предоставляет) тот или иной межсетевой экран. Основная функция любого межсетевого экрана — это фильтрация пакетов на основании определенного набора правил. Не удивительно, но эту функцию поддерживают все брандмауэры.

Также все рассматриваемые брандмауэры поддерживают NAT. Но есть довольно специфические (но от этого не менее полезные) функции, например, маскировка портов, регулирование нагрузки, многопользовательских режим работы, контроль целостности, развертывание программы в ActiveDirectory и удаленное администрирование извне. Довольно удобно, согласитесь, когда программа поддерживает развертывание в ActiveDirectory — не нужно вручную устанавливать ее на каждом компьютере сети. Также удобно, если межсетевой экран поддерживает удаленное администрирование извне — можно администрировать сеть, не выходя из дому, что будет актуально для администраторов, привыкших выполнять свои функции удаленно.

Наверное, читатель будет удивлен, но развертывание в ActiveDirectory не поддерживают много межсетевых экранов, представленных в таблице 1, то же самое можно сказать и о других функциях, таких как регулирование нагрузки и маскировка портов. Дабы не описывать, какой из межсетевых экранов поддерживает ту или иную функцию, мы систематизировали их характеристики в таблице 2.

Таблица 2. Возможности брандмауэров

Как будем сравнивать межсетевые экраны?

Основная задача межсетевых экранов при защите персональных — это защита ИСПДн. Поэтому администратору часто все равно, какими дополнительными функциями будет обладать межсетевой экран. Ему важны следующие факторы:

- Время защиты. Здесь понятно, чем быстрее, тем лучше.

- Удобство использования. Не все межсетевые экраны одинаково удобны, что и будет показано в обзоре.

- Стоимость. Часто финансовая сторона является решающей.

- Срок поставки. Нередко срок поставки оставляет желать лучшего, а защитить данные нужно уже сейчас.

Безопасность у всех межсетевых экранов примерно одинаковая, иначе у них бы не было сертификата.

Брандмауэры в обзоре

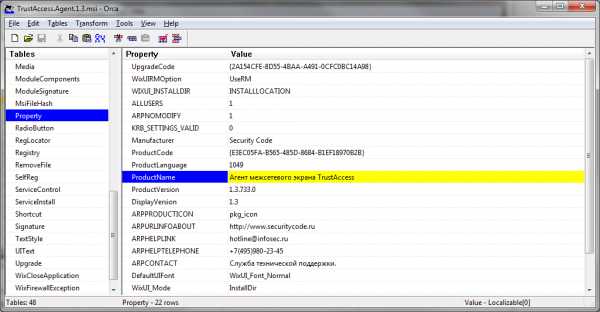

Далее мы будем сравнивать три межсетевых экрана — VipNet Office Firewall, Киберсейф Межсетевой экран и TrustAccess.

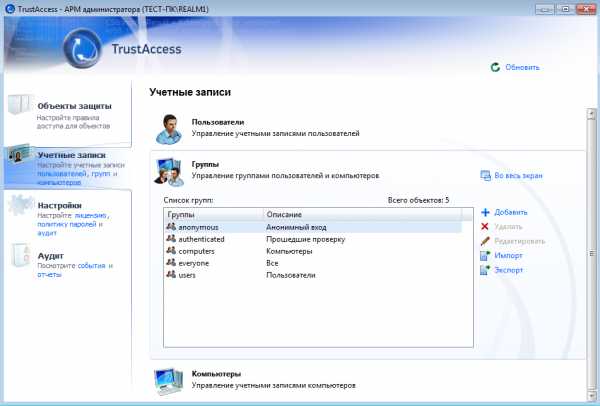

Брандмауэр TrustAccess — это распределенный межсетевой экран с централизованным управлением, предназначенный для защиты серверов и рабочих станций от несанкционированного доступа, разграничения сетевого доступа к ИС предприятия.

Киберсейф Межсетевой экран — мощный межсетевой экран, разработанный для защиты компьютерных систем и локальной сети от внешних вредоносных воздействий.

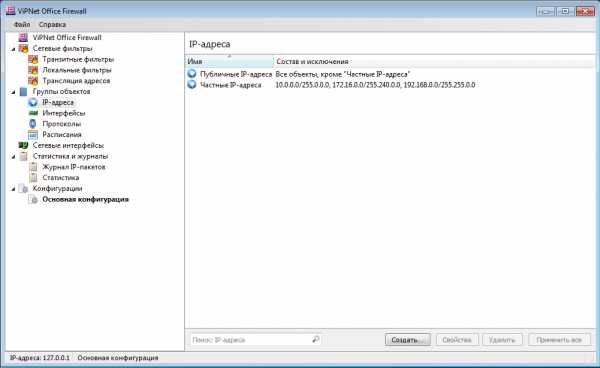

ViPNet Office Firewall 4.1 — программный межсетевой экран, предназначенный для контроля и управления трафиком и преобразования трафика (NAT) между сегментов локальных сетей при их взаимодействии, а также при взаимодействии узлов локальных сетей с ресурсами сетей общего пользования.

Время защиты ИСПДн

Что такое время защиты ИСПДн? По сути, это время развертывания программы на все компьютеры сети и время настройки правил. Последнее зависит от удобства использования брандмауэра, а вот первое — от приспособленности его установочного пакета к централизованной установке.

Все три межсетевых экрана распространяются в виде пакетов MSI, а это означает, что можно использовать средства развертывания ActiveDirectory для их централизованной установки. Казалось бы все просто. Но на практике оказывается, что нет.

На предприятии, как правило, используется централизованное управление межсетевыми экранами. А это означает, что на какой-то компьютер устанавливается сервер управления брандмауэрами, а на остальные устанавливаются программы-клиенты или как их еще называют агенты. Проблема вся в том, что при установке агента нужно задать определенные параметры — как минимум IP-адрес сервера управления, а может еще и пароль и т.д.

Следовательно, даже если вы развернете MSI-файлы на все компьютеры сети, настраивать их все равно придется вручную. А этого бы не очень хотелось, учитывая, что сеть большая. Даже если у вас всего 50 компьютеров вы только вдумайтесь — подойти к каждому ПК и настроить его.

Как решить проблему? А проблему можно решить путем создания файла трансформации (MST-файла), он же файл ответов, для MSI-файла. Вот только ни VipNet Office Firewall, ни TrustAccess этого не умеют. Именно поэтому, кстати, в таблице 2 указано, что нет поддержки развертывания Active Directory. Развернуть то эти программы в домене можно, но требуется ручная работа администратора.

Конечно, администратор может использовать редакторы вроде Orca для создания MST-файла.

Рис. 1. Редактор Orca. Попытка создать MST-файл для TrustAccess.Agent.1.3.msi

Но неужели вы думаете, что все так просто? Открыл MSI-файл в Orca, подправил пару параметров и получил готовый файл ответов? Не тут то было! Во-первых, сам Orca просто так не устанавливается. Нужно скачать Windows Installer SDK, из него с помощью 7-Zip извлечь orca.msi и установить его. Вы об этом знали? Если нет, тогда считайте, что потратили минут 15 на поиск нужной информации, загрузку ПО и установку редактора. Но на этом все мучения не заканчиваются. У MSI-файла множество параметров. Посмотрите на рис. 1 — это только параметры группы Property. Какой из них изменить, чтобы указать IP-адрес сервера? Вы знаете? Если нет, тогда у вас два варианта: или вручную настроить каждый компьютер или обратиться к разработчику, ждать ответ и т.д. Учитывая, что разработчики иногда отвечают довольно долго, реально время развертывания программы зависит только от скорости вашего перемещения между компьютерами. Хорошо, если вы заблаговременно установили инструмент удаленного управления — тогда развертывание пройдет быстрее.

Киберсейф Межсетевой экран самостоятельно создает MST-файл, нужно лишь установить его на один компьютер, получить заветный MST-файл и указать его в групповой политике. О том, как это сделать, можно прочитать в статье «Разграничение информационных систем при защите персональных данных». За какие-то полсача (а то и меньше) вы сможете развернуть межсетевой экран на все компьютеры сети.

Именно поэтому Киберсейф Межсетевой экран получает оценку 5, а его конкуренты — 3 (спасибо хоть инсталляторы выполнены в формате MSI, а не .exe).

| Продукт | Оценка |

| VipNet Office Firewall | |

| Киберсейф Межсетевой экран | |

| TrustAccess |

Удобство использования

Брандмауэр — это не текстовый процессор. Это довольно специфический программный продукт, использование которого сводится к принципу «установил, настроил, забыл». С одной стороны, удобство использования — второстепенный фактор. Например, iptables в Linux нельзя назвать удобным, но ведь им же пользуются? С другой — чем удобнее брандмауэр, тем быстрее получится защитить ИСПДн и выполнять некоторые функции по ее администрированию.

Что ж, давайте посмотрим, насколько удобны рассматриваемые межсетевые экраны в процессе создания и защиты ИСПДн.

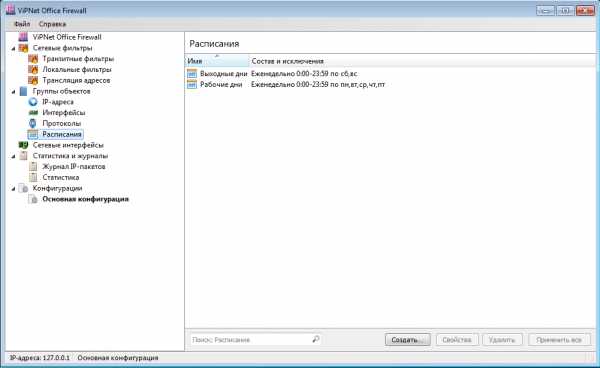

Начнем мы с VipNet Office Firewall, который, на наш взгляд, не очень удобный. Выделить компьютеры в группы можно только по IP-адресам (рис. 2). Другими словами, есть привязка к IP-адресам и вам нужно или выделять различные ИСПДн в разные подсети, или же разбивать одну подсеть на диапазоны IP-адресов. Например, есть три ИСПДн: Управление, Бухгалтерия, IT. Вам нужно настроить DHCP-сервер так, чтобы компьютерам из группы Управление «раздавались» IP-адреса из диапазона 192.168.1.10 — 192.168.1.20, Бухгалтерия 192.168.1.21 — 192.168.1.31 и т.д. Это не очень удобно. Именно за это с VipNet Office Firewall будет снят один балл.

Рис. 2. При создании групп компьютеров наблюдается явная привязка к IP-адресу

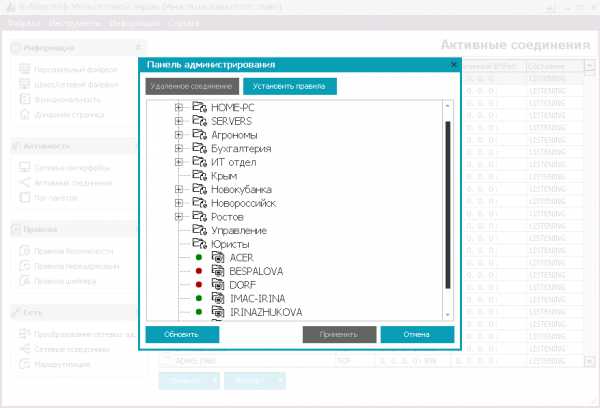

В межсетевом экране Киберсейф, наоборот, нет никакой привязки к IP-адресу. Компьютеры, входящие в состав группы, могут находиться в разных подсетях, в разных диапазонах одной подсети и даже находиться за пределами сети. Посмотрите на рис. 3. Филиалы компании расположены в разных городах (Ростов, Новороссийск и т.д.). Создать группы очень просто — достаточно перетащить имена компьютеров в нужную группу и нажать кнопку Применить. После этого можно нажать кнопку Установить правила для формирования специфических для каждой группы правил.

Рис. 3. Управление группами в Киберсейф Межсетевой экран

Что касается TrustAccess, то нужно отметить тесную интеграцию с самой системой. В конфигурацию брандмауэра импортируются уже созданные системные группы пользователей и компьютеров, что облегчает управление межсетевым экраном в среде ActiveDirectory. Вы можете не создавать ИСПДн в самом брандмауэре, а использовать уже имеющиеся группы компьютеров в домене Active Directory.

Рис. 4. Группы пользователей и компьютеров (TrustAccess)

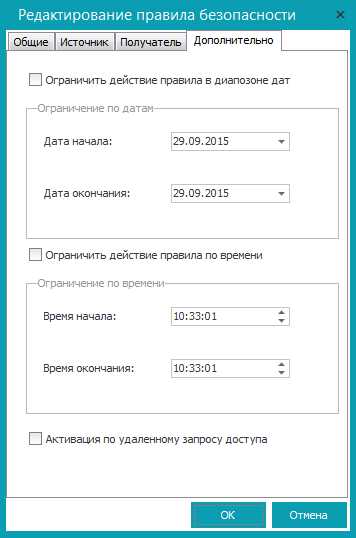

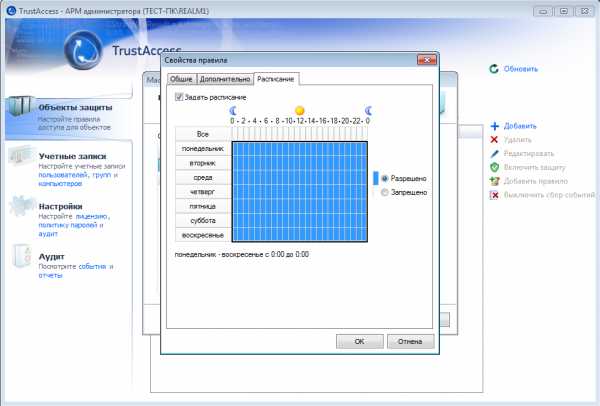

Все три брандмауэра позволяют создавать так называемые расписания, благодаря которым администратор может настроить прохождение пакетов по расписанию, например, запретить доступ к Интернету в нерабочее время. В VipNet Office Firewall расписания создаются в разделе Расписания (рис. 5), а в Киберсейф Межсетевой экран время работы правила задается при определении самого правила (рис. 6).

Рис. 5. Расписания в VipNet Office Firewall

Рис. 6. Время работы правила в Киберсейф Межсетевой экран

Рис. 7. Расписание в TrustAccess

Все три брандмауэра предоставляют очень удобные средства для создания самих правил. А TrustAccess еще и предоставляет удобный мастер создания правила.

Рис. 8. Создание правила в TrustAccess

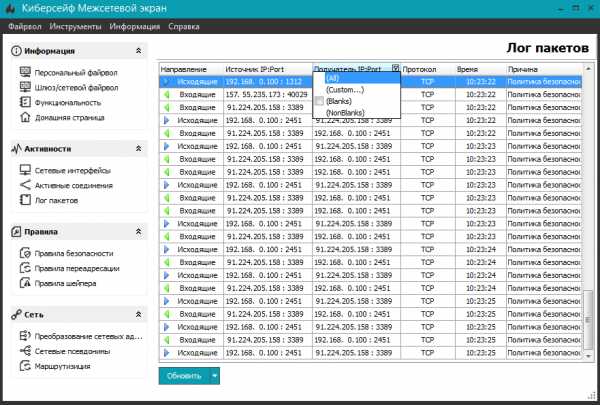

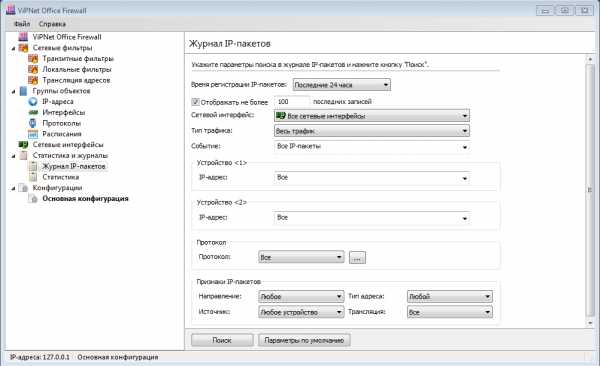

Взглянем на еще одну особенность — инструменты для получения отчетов (журналов, логов). В TrustAccess для сбора отчетов и информации о событиях нужно установить сервер событий (EventServer) и сервер отчетов (ReportServer). Не то, что это недостаток, а скорее особенность («feature», как говорил Билл Гейтс) данного брандмауэра. Что касается, межсетевых экранов Киберсейф и VipNet Office, то оба брандмауэра предоставляют удобные средства просмотра журнала IP-пакетов. Разница лишь в том, что у Киберсейф Межсетевой экран сначала отображаются все пакеты, и вы можете отфильтровать нужные, используя возможности встроенного в заголовок таблицы фильтра (рис. 9). А в VipNet Office Firewall сначала нужно установить фильтры, а потом уже просмотреть результат.

Рис. 9. Управление журналом IP-пакетов в Киберсейф Межсетевой экран

Рис. 10. Управление журналом IP-пакетов в VipNet Office Firewall

С межсетевого экрана Киберсейф пришлось снять 0.5 балла за отсутствие функции экспорта журнала в Excel или HTML. Функция далеко не критическая, но иногда полезно просто и быстро экспортировать из журнала несколько строк, например, для «разбора полетов».

Итак, результаты этого раздела:

| Продукт | Оценка |

| VipNet Office Firewall | |

| Киберсейф Межсетевой экран | |

| TrustAccess |

Стоимость

Обойти финансовую сторону вопроса просто невозможно, ведь часто она становится решающей при выборе того или иного продукта. Так, стоимость одной лицензии ViPNet Office Firewall 4.1 (лицензия на 1 год на 1 компьютер) составляет 15 710 р. А стоимость лицензии на 1 сервер и 5 рабочих станций TrustAccess обойдется в 23 925 р. Со стоимостью данных программных продуктов вы сможете ознакомиться по ссылкам в конце статьи.

Запомните эти две цифры 15710 р. за один ПК (в год) и 23 925 р. за 1 сервер и 5 ПК (в год). А теперь внимание: за эти деньги можно купить лицензию на 25 узлов Киберсейф Межсетевой экран (15178 р.) или немного добавить и будет вполне достаточно на лицензию на 50 узлов (24025 р.). Но самое главное в этом продукте — это не стоимость. Самое главное — это срок действия лицензии и технической поддержки. Лицензия на Киберсейф Межсетевой экран — без срока действия, как и техническая поддержка. То есть вы платите один раз и получаете программный продукт с пожизненной лицензией и технической поддержкой.

| Продукт | Оценка |

| VipNet Office Firewall | |

| Киберсейф Межсетевой экран | |

| TrustAccess |

Срок поставки

По нашему опыту время поставки VipNet Office Firewall составляет около 2-3 недель после обращения в ОАО «Инфотекс». Честно говоря, это довольно долго, учитывая, что покупается программный продукт, а не ПАК.

Время поставки TrustAccess, если заказывать через «Софтлайн», составляет от 1 дня. Более реальный срок — 3 дня, учитывая некоторую задержку «Софтлайна». Хотя могут поставить и за 1 день, здесь все зависит от загруженности «Софтлайна». Опять-таки — это личный опыт, реальный срок конкретному заказчику может отличаться. Но в любом случае срок поставки довольно низкий, что нельзя не отметить.

Что касается программного продукта КиберСейф Межсетевой экран, то производитель гарантирует поставку электронной версии в течение 15 минут после оплаты.

| Продукт | Оценка |

| VipNet Office Firewall | |

| Киберсейф Межсетевой экран | |

| TrustAccess |

Что выбрать?

Если ориентироваться только по стоимости продукта и технической поддержки, то выбор очевиден — Киберсейф Межсетевой экран. Киберсейф Межсетевой экран обладает оптимальным соотношением функционал/цена. С другой стороны, если вам нужна поддержка Secret Net, то нужно смотреть в сторону TrustAccess. А вот VipNet Office Firewall можем порекомендовать разве что как хороший персональный брандмауэр, но для этих целей существует множество других и к тому же бесплатных решений.

| Продукт | Время защиты | Удобство | Стоимость | Время поставки | Общий балл |

| VipNet Office Firewall | 3 | 4 | 3 | 3 | 13 |

| Киберсейф Межсетевой экран | 5 | 4,5 | 5 | 5 | 19,5 |

| TrustAccess | 3 | 5 | 4 | 5 | 17 |

Обзор выполнен специалистами

компании-интегратора ООО «ДОРФ»

Ссылки

Стоимость VipNet Office Firewall

Стоимость TrustAccess

Киберсейф Межсетевой экран

что это такое и для чего он нужен, классификация

Развитие современных технологий приводит к тому, что к сетевому обмену данными проявляют всё больше интереса. Это касается как частных лиц, так и организаций. В связи с этим возникает необходимость защищать конфиденциальные сведения, разрабатывая для этого эффективные системы. Межсетевой экран — одно из таковых решений, применяемых в подобных ситуациях.

Назначение межсетевых экранов и их отличие от других сетевых устройств

Одна из главных функций сетевых экранов — защита от несанкционированного доступа посторонних лиц. Ее организуют для отдельных сегментов либо хостов в сети. Чаще всего проникновения третьих лиц связаны с уязвимостями в двух компонентах:

- программное обеспечение, установленное на ПК;

- сетевые протоколы, по которым легко узнавать отправителя.

Пока работает межсетевой экран, он сравнивает характеристики трафика, который проходит через то или иное устройство. Шаблоны уже известного вредоносного кода используются для получения максимального результата. Если что-то не так, появляется сообщение «Заблокирован входящий трафик, проверьте настройки сетевого экрана».

По сути, межсетевой экран — это программный либо программно-аппаратный тип системы, отвечающий за контроль информационных потоков. Но и аппаратный вариант тоже пользуется большим спросом.

Обратите внимание! Отличие от обычных сетевых устройств в том, что функции по безопасности у межсетевых экранов реализованы лучше, если рассматривать их с технической точки зрения. По умолчанию автоматически включаются многие возможности, которые в случае с другими приспособлениями требуют ручной настройки.

Но есть некоторые функции, изначально доступные только при работе с традиционными маршрутизаторами, которые тоже организуют Firewall. Они обходятся дешевле, поэтому подходят не для крупных организаций, а для небольших компаний и филиалов. Настройки сетевого экрана легко меняются в зависимости от потребностей владельцев оборудования.

История создания