Самый длинный пароль в мире

Самые сложные пароли в мире, проверка сложности паролей

Эксперты по компьютерной безопасности из Кембриджского университета проанализировали структуру более 70 млн. паролей. И выяснили то, что самые сложные пароли в мире составляют пользователи из Германии и Кореи. Причём делают они это непринуждённо и естественно, без специальной подготовки. А секрет устойчивости комбинаций кроется в специфике их языка. Они применяют те же латинские символы, те же цифры, но берут за основу свои родные «трудные» слова — имена, топонимы, термины и т.д. Например, Annaberg-Buchholz#122. Придумать, запомнить эти варианты легко, а вот подобрать на порядок сложней по сравнению со словарными словами других языков.

Если вы, уважаемый читатель, не знаете корейского или немецкого, это, конечно же, не значит то, что вы должны игнорировать сложные пароли. Они являют залогом безопасности ваших данных в интернете (в платёжных онлайн-системах, на сайтах, форумах). Эта статья расскажет вам, каким должен отвечать требованиям ключ для доступа в аккаунт (какой он должен быть) и как его создать.

Определение сложности

Сложность ключа — мера устойчивости к подбору на символьном уровне посредством ручных и автоматизированных методов (логического вычисления, подбора по словарю). Она определяется количеством попыток взломщика, то есть, сколько ему понадобится времени на вычисление составленной пользователем комбинации.

На сложность пароля влияют следующие факторы:

- Количество символов в ключе. Чем больше знаков в последовательности, тем лучше. У комбинации из 5 знаков есть большая вероятность быстрого взлома. А вот на подбор последовательности из 20 знаков могут уйти годы, десятилетия и даже века.

- Чередование прописных и строчных литер. Примеры: ключ dfS123UYt с использованием регистра заглавных букв на порядок сложней этой же комбинации, но только с маленькими литерами — dfs123uyt.

- Символьные наборы. Разнообразие типов символов усиливает устойчивость. Если сделать ключ из маленьких и больших букв, цифр и спецсимволов длиной в 15-20 знаков, шансов его подобрать практически нет.

Как составлять устойчивые комбинации?

Нижеследующие способы помогут вам придумать очень сложный символьный ключ, который легко запомнить.

1. Создайте визуально контуры геометрической фигуры или какого-либо предмета на клавиатуре вашего компьютера. А затем наберите символы, по которым проходят линии.

Внимание! Избегайте простых «конструкций» — линии, квадраты или диагонали. Их легко предугадать.

2. Составьте сложное предложение, не поддающееся логике. Другими словами, какой-нибудь каламбур:

Например: Кот Васька на Юпитере уловил щуку.

Затем возьмите первые 2-3 буквы каждого слова из придуманного предложения:

Кот + Ва + На + Юп + ул + щук

Наберите слоги латинскими буквами:

Rjn + Df + Yf + >g + ek + oer

После транслитерации вставьте между слогами какие-нибудь хорошо знакомые вам числа: дату рождения, рост, вес, возраст, последние или первые цифры телефонного номера.

Rjn066Df 45Yf 178>g 115ek1202oer

Вот и всё! Как видите, получилась довольно «крепкая» комбинация. Чтобы вспомнить её быстро, вам нужен только ключ (предложение-каламбур) и используемые цифры.

3. Возьмите за основу 2 памятные даты. К примеру, два дня рождения (ваше и вашего любимого человека).

12.08.1983 05.01.1977

Разделите число, месяц и год какими-нибудь спецсимволами:

12|08/1983|05\01|1977

Теперь нули в датах замените маленькой буквой «o».

12|o8/1983|o5\o1|1977

Получается довольно замысловатый ключ.

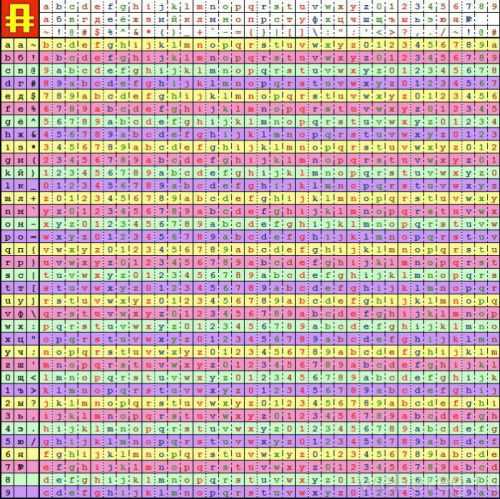

4. Сделайте специальную таблицу: по вертикали и горизонтали матрицы расположите латинские буквы и цифры, а в строчках и столбцах — символы в хаотичном порядке.

Для генерации ключа возьмите несколько простых слов, записанных английскими буквами, например, my password very strong

Возьмите первую пару букв. В нашем случае это «my». В вертикальном списке найдите «m», в горизонтальном «y». На пересечении линий вы получите первый символ пароля.

Таким же образом, посредством следующих пар, найдите остальные символы ключа.

Если забудете пароль, для его восстановления воспользуйтесь простым ключевым словом и таблицей.

Как проверить устойчивость пароля?

Устойчивость символьной комбинации к подбору можно узнать на специальных веб-сервисах. Рассмотрим наиболее популярные:

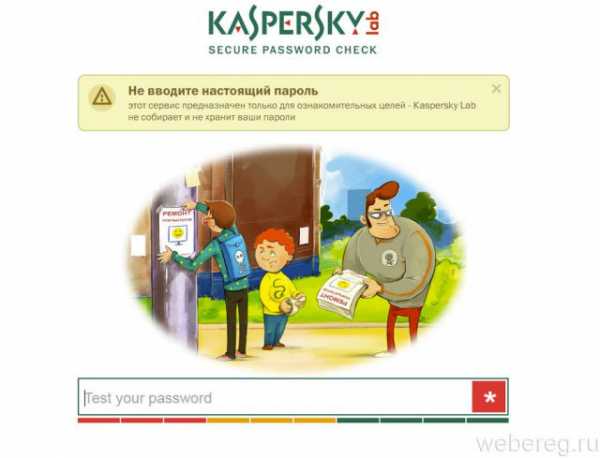

Password.kaspersky.com/ru/

Онлайн-служба от антивирусной лаборатории Касперского. Определяет по символьному набору и длине ключа, сколько понадобится времени на его взлом на различных компьютерах. После анализа последовательности в статистике отображается время для поиска на ZX-Spectrum (легендарной 8-ми битной машине 80-х), Mac Book Pro (модели 2012 года), суперкомпьютере Tianhe-2 и в сети ботнетов Conficker.

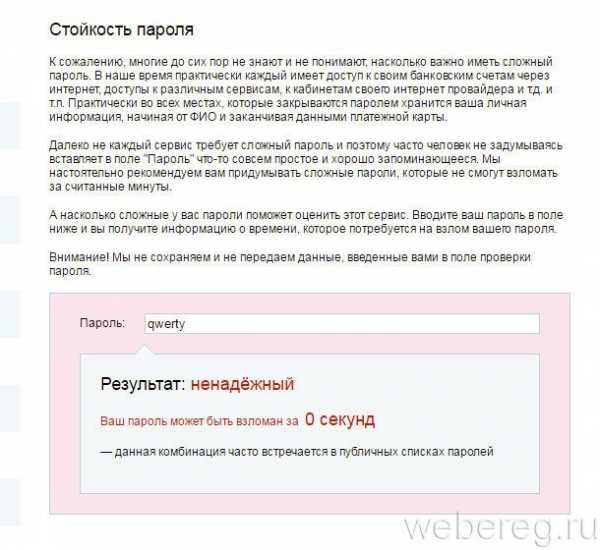

2ip.ru/passcheck/

Онлайн-утилита на огромном сервисном портале 2IP.ru. После отправки ключа на сервер, выдаёт его статус (надёжный, ненадёжный) и время, затрачиваемое на его взлом.

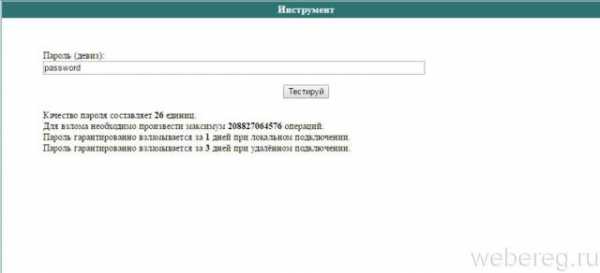

Parolemanager.com/russian/password-tester.html

Даёт подробную характеристику ключа:

- качество последовательности, численно выраженное в специальных единицах;

- количество операций, необходимое для подбора;

- время, необходимое для вычисления комбинации (локально и удалённо).

Успешного вам составления ключа и безопасного пользования интернетом!

О том, как пользоваться менеджерами паролей, читайте здесь.

Возникли сложности? Напишите об этом в комментариях и мы постараемся вам помочь.

А если статья оказалась вам полезной, не забудьте поставить лайк!

Как придумать адский пароль, который легко запомнить

Только на первый взгляд непробиваемые пароли не содержат логической структуры и выглядят, как абракадабра. Сложные пароли являются таковыми лишь для тех, кто не знает рецепт их создания. Вам вовсе не обязательно запоминать регистры букв, цифры, специальные символы и порядок их следования. Достаточно выбрать запоминающуюся основу и следовать простым советам создания крепких паролей.

Детские считалки

За основу пароля берём любой детский стишок или считалку. Желательно, чтобы она водилась лишь в ваших краях и не была общеизвестна. А лучше собственного сочинения! Хотя подойдут любые детские рифмы, главное, чтобы строки намертво засели с юных лет в вашей голове.

Пароль будет состоять из первых букв каждого слова. Причём буква будет писаться в верхнем регистре, если она является первой в предложении. Заменяем некоторые буквы похожими по написанию цифрами (например, «ч» на «4», «о» на «0», «з» на «3»). Если не хотите излишне запутываться с заменой букв на цифры, поищите считалку, уже содержащую в себе цифры. Не забываем о знаках препинания, разделяющих слова и предложения, — они пригодятся.

Пример:

Черепаха хвост поджала

И за зайцем побежала.

Оказалась впереди,

Кто не верит — выходи!

Заменяем буквы «ч», «з» и «о» на схожие цифры. Вторая, третья и четвёртая строчки начинаются с заглавных букв, и поэтому пишутся в верхнем регистре. Включаем четыре знака препинания. Разумеется, пишем русскими буквами, но на английской раскладке клавиатуры.

4[gB33g.0d,Ryd-d!

17-символьный пароль готов! Может быть, он и не идеален, так как содержит повторяющиеся знаки, последовательные строчные буквы и цифры. Но назвать его простым уж точно язык не повернётся.

Любимые изречения

Схема аналогична детским считалкам. Только за основу вы берёте понравившиеся и очень запомнившиеся фразы мыслителей, знаменитостей или киногероев. Вы можете несколько усложнить себе жизнь, заменив букву «ч» не на «4», а на «5», например. Запутывающих манёвров много не бывает!

Пример:

Я узнал, что у меня

Есть огромная семья:

Речка, поле и лесок,

В поле — каждый колосок…

Заменяем букву «ч» на «8», не забываем о верхнем регистре и знаках препинания.

Ze,8evTjc^H,g,bk,Dg-rr…

Жаргон и терминология

Подразумевается использование профессионального жаргона, понятного крайне узкому числу людей. Эти слова куда более далеки от обычного человека, нежели криминальные изречения, широко освещаемые на телеэкране и улицах любого города.

Например, можно использовать выписку из больницы или заковыристое медицинское определение.

Пример:

Циклопентанпергидрофенантрен — термин, состоящий из 28 букв. Длинновато получается, посему предлагаю выкинуть гласные буквы и разбавить оставшиеся согласные верхним регистром.

WrkgynyghulhayynhY

Памятные даты

Разумеется, ваш день рождения или день начала семейной жизни — это не самая удачная основа для пароля. Событие должно быть исключительной важности, и о нём должны знать только вы. К примеру, это может быть день, когда вы впервые съели жвачку, сбежали с урока или сломали каблук. Так как базис пароля будут составлять цифры, не лишним видится перемешивание их с буквами.

Пример:

22.10.1983 и 16.06.2011

Замените точки, разделяющие день, месяц и год, на любую букву, например маленькую английскую “l”, которая очень похожа на довольно часто использующийся разделитель «/». Между датами проставим символ нижнего подчёркивания «_». Нули заменим на буквы «о».

22l1ol1983_16lo6l2o11

Визуальный ключ

Используйте технику разблокировки смартфона и на вашей клавиатуре. Придумайте любую фигуру и «проведите» пальцем по её контурам.

Не забудьте пройтись по цифрам, изменить горизонтальное и вертикальное направление движения. И проявляйте, в отличие от меня, фантазию!

Заключение

Предложенные способы создания запоминающегося, но при этом вполне сложного для восприятия со стороны пароля могут быть изменены и скомбинированы по вашему усмотрению. Достаточно один раз обмозговать свой суперпароль, и можно без страха использовать его в присутствии постороннего человека.

А как вы выбираете себе пароль?

Какие пароли труднее всего взламывать?

От степени надежности используемого пароля может зависеть многое. Например, если мошенники взломают пароль от электронной почты они смогут зайти на интернет-сервисы, которые привязаны к взломанному электронному почтовому ящику. Среди подобных сервисов могут оказаться электронные кошельки, социальные сети и многое другое. Если вы хотите, чтобы ваши данные были в полной безопасности, необходимо потратить некоторое время и придумать действительно надежный пароль.

Чтобы максимально обезопасить свои личные данные, необходимо придумать пароль, который соответствует всем основным рекомендациям IT-экспертов(эти рекомендации гарантируют :

- Минимальная длина используемого пароля должна составлять не менее 8 символов.

- В применяемом пароле рекомендуется использовать и строчные, и заглавные буквы.

- В пароле должны присутствовать и буквы и цифры.

- Рекомендуется добавлять в используемый пароль один или сразу несколько специальных символов, если конкретная интернет-платформа это допускает.

Если вы не можете придумать надежный пароль самостоятельно, рекомендуется воспользоваться специальным сервисом, который автоматически генерирует надежные пароли.

Не стоит закрывать глаза на советы, приведенные выше, ведь в противном случае существует вероятность, что хакеры смогут взломать ваш пароль.

Наиболее распространенным методом взлома считается фишинг. Суть фишинга заключается в том, что хакер направляет пользователя на сайт, похожий на тот, которым он регулярно пользуется. Человек вводит свои данные для входа, но эти данные попадают в руки мошеннику. Зачастую фишинговая веб-страница внешне практически не отличается от оригинала. В данной ситуации не помогают даже очень сложные пароли.

Ссылка на фишинговый сайт может прийти пользователю на электронную почту. В письме хакеры от имени сервиса могут написать, что человеку необходимо войти в аккаунт, подтвердить какие-либо данные, перейдя по ссылке и т.д. Если вы попались на подобную уловку, обязательно обратите внимание на адресную строку браузера. Если ссылка не совпадает с оригинальным адресом сайта, ни в коем случае нельзя вводить свои данные на открывшейся веб-странице.

Второй по популярности метод взлома – подбор паролей. Хакер использует специальную программу со встроенным словарем, которая автоматически перебирает все возможные вариации пароля. Когда находится подходящая комбинация, программа сообщает об этом злоумышленнику. Хотя многие ресурсы дают ограниченное количество попыток ввода неверного пароля, после чего ограничивают ввод капчей или таймаутом, что значительно утрудняет подбор паролей перебором.

Кроме того хакеры достаточно часто используют так называемый метод «Пауков». Многие пользователи составляют применяемые пароли из слов, связанных со своим родом деятельности, и мошенники активно пользуются этим. Прошерстив сайты конкурентов (если речь идет о компании), а также почитав специальную литературу, хакеры предельно сужают круг возможных комбинаций.

Не менее распространен и социальный инжиниринг. Хакер пытается выманить у пользователя ответ на секретный вопрос, чтобы воспользоваться функцией восстановления пароля. Мошенник добавляется в друзья к своей потенциальной жертве и в процессе общения ненавязчиво узнает кличку собаки, название любимой компьютерной игры, музыкальной группы и так далее.

Проще всего взломать пароль, в котором присутствует последовательное нажатие клавиш, например «987654321», «rewqqwer» и так далее. Очень просто будет угадать пароль, в котором содержится информация об имени, фамилии, дате рождения, адресе проживания или работы пользователя. В связи с тем, что данная информация зачастую находится в открытом доступе, такие варианты хакеры проверяют в первую очередь.

Также слабым считается пароль, в котором упоминается название любимой музыкальной группы или исполнителя, наименование футбольной команды или всемирно известного бренда. Также не рекомендуется упоминать в пароле имя своей второй половинки, например «iloveKate2000».

Для начала нужно придумать по-настоящему надежный пароль. Для этого используйте буквы разного регистра, не забывайте о цифрах и специальных символах. Не связывайте пароль со своими личными данными и интересами. Если не получается придумать надежный пароль самостоятельно, лучше всего воспользоваться автоматическим генератором надежных паролей.

Стоит отметить, что при фишинге не важно, пароль какой сложности применяет пользователь. Так или иначе, человек самостоятельно вводит его в форму и передает в руки мошенникам. Чтобы защитить себя от фишинга, не переходите по ссылкам из электронных писем, полученных от незнакомых людей. Если же электронное письмо пришло от имени какого либо интернет-сервиса, убедитесь, что ссылка в адресной строке браузера не отличается от оригинальной, так как достаточно часто хакеры меняют .com на .org и так далее.

Надежным считается пароль, который соответствует всем рекомендациям IT-экспертов. В нем не содержится какой-либо личной информации, он достаточно длинный, включает в себя цифры, символы, большие и маленькие буквы. Вот несколько примеров паролей, которые будет трудно взломать:

- shPe2IGxZttxkt.

- FzQxvDVdC38Qt7.

- Onv9A6oFl5VHyO.

- 2S4BS3unT16V.

- |UZE0tZW5{OM.

- t{{R?C0gh7F.

Вместе с тем, многие интернет-сервисы не дают возможности использовать в пароле специальные символы вроде вопросительного знака и фигурной скобки, поэтому в таких ситуациях придется довольствоваться буквами различного регистра и цифрами. Запомнить такой пароль практически нереально, поэтому необходимо записать его где-то на бумаге или же использовать так называемый менеджер паролей.

Чтобы ваши личные данные были максимально защищены, необходимо позаботиться о надежности применяемого пароля. Не используйте в паролях то, что можно будет легко угадать: имя, фамилию, дату рождения, адрес, хобби, последовательные цифры и т.д.

Вот один из примеров составления надежного пароля:

- Выберите случайное английское слово, например, symphony и напишите его наоборот – ynohpmys.

- Далее сделайте так, чтобы строчные буквы чередовались с заглавными – yNoHpMys.

- А затем добавьте несколько чисел, например, четные или нечетные числа из вашего номера телефона – y3No5HpM9ys.

На самом деле можно придумать множество подобных паролей, нужно лишь немного времени и фантазии. Ну а если ни того, ни другого нет, воспользуйтесь специализированным генератором паролей. В данном случае потребуется выучить только один сложный пароль. Почитать об этом можно здесь. Кроме того рекомендуется время от времени менять используемый пароль, а также не применять один и тот же пароль для разных аккаунтов.

Пароли: сложные, простые, ужасные - как управлять паролями в компании

В прошлый раз мы писали о роли социальной инженерии в угрозе проникновения. Этот метод можно считать «высокоуровневым»: его применяют, когда более простые не срабатывают. Но чаще всего все оказывается прозаичнее – пользователи придумывают очевидные пароли, оставляют их на видном месте или вовсе не считают нужным их использовать. И пароли становятся желанной целью для злоумышленников.

Информационная безопасность

К чему приведет плохой пароль

Кажется, что плохой пароль – удел частных пользователей и небольших компаний. На самом деле, безответственное отношение к паролям ведет к негативным последствиям даже на уровне международных организаций и структур. Вот несколько примеров несерьезного отношения к защите данных:

Что делать? Исправлять ошибки! Условно их можно разделить на три группы: критические, серьезные и недочеты.

Критические ошибки

Приводят к фатальным последствиям. Являются результатом равнодушного отношения к безопасности данных.

Примитивные и слабые пароли

Компания SplashData несколько лет составляет рейтинг самых плохих паролей года. В 2018-м первые десять мест из топа-50 худших паролей выглядели так:

Пароль

- 123456

- password

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- sunshine

- qwertry

- iloveyou

Если посмотреть исследования компании за несколько лет, становится ясным, что ситуация меняется в худшую сторону.

Люди продолжают использовать примитивные пароли, которые можно объединить в группы:

- Двухсловные пароли: tanyatanya, dindin, «сашамаша»

- Слова с числами в конце: ivanov1994, football2018, login1234

- Выдаваемые системой по умолчанию: guest, user, default

- Слова из английского и других словарей: sweet, «семья», myhouse.

- Слова с заменой букв цифрами или специальными символами: 0ldboy, p@ssword, $elphi.

- Клавиатурные последовательности символов: «йцукен» или qwerty, «123456».

- Известные цифровые комбинации: «112», «0911», «777» и т. д.

- Свои данные: filimovi, max-piter и другие, куда включают адрес, телефон и т. п.

Одинаковые пароли для всех программ и сервисов

Пользователи могут иметь один и тот же логин с паролем для всех социальных сетей и десятка различных сайтов. Это небезопасно, поэтому лучше поступать так:

- Для критически важных ресурсов (email, платежные системы, мессенджеры и соцсети) использовать сложные и длинные пароли с произвольными комбинациями верхнего и нижнего регистра, цифр и специальных символов. Пример: S9Scap$iDPRZ.

- Для важных ресурсов (обучающие сайты, альтернативный почтовый ящик) – пароли, где длина важнее сложности. Пример: hrGbWzeCjZSqUl.

- Для не особо важных ресурсов (форумы, развлекательные порталы, торрент-трекеры) придумать простые, но не примитивные пароли. Пример: metHalPh.

Чтобы не запоминать десятки паролей, можно воспользоваться специальным менеджером, который хранит их в зашифрованном виде. Правда, его тоже надо защитить мастер-паролем и продумать, где и как он будет храниться. Есть совет другой – менять символы в паролях для неважных ресурсов и не повторяться в паролях для особо важных.

Открыто записанные логины и пароли

Ряд специалистов рекомендуют не записывать пароли, но скорее всего вы их забудете. В таком случае можно записать, но не хранить записанные пароли в доступных местах:

- Приклеенными на рабочем столе или спрятанными под клавиатуру, оргтехнику.

- На рабочем столе компьютера в текстовых файлах, лучше спрячьте в архив с парольной защитой.

- В браузере (особенно это касается критически важных программ и сервисов).

Можно завести специальный блокнот для паролей, но хранить его в неочевидном месте.

Легко восстанавливаемые пароли

Злоумышленники могут не пойти прямым путем: попытаются не взломать, а восстановить парольный доступ к ресурсу.

В этом случае:

- Надежно защитите электронный ящик для восстановления.

- Выберите секретный вопрос, ответ на который знаете только вы.

Дискредитированные и просроченные пароли

Если существуют сомнения в том, что пароль был использован злоумышленниками или длительное время остается без изменений, необходимо как можно быстрее его поменять – еще до того, как сервис обнаружит попытку взлома аккаунта:

-

- Смена пароля автоматически увеличивает время на его взлом.

- Время нахождения злоумышленника в системе с дискредитированным паролем будет ограничено.

Серьезные ошибки

Ведут к серьезным негативным последствиям. Являются результатом незнаний в области защиты данных.

Короткие пароли

При грамотном подходе длина пароля имеет приоритет над его сложностью, потому что в этом случае увеличивается число вариантов перебора. Марк Бернетт, исследователь в области безопасности, в своей книге Perfect passwords утверждает, что пароль длиной в 12–15 знаков надежнее, чем короткий, составленный из произвольной последовательности символов.

Вместо того чтобы ломать голову над сложным паролем (который потом можно забыть), лучше взять простой и длинный и добавить туда, к примеру, несколько букв или цифр. Вместо T@MQ36n^iL использовать bREsTeMPosParDATIckl.

Очень сложные пароли

Сложность определяется двумя факторами:

-

- Легкостью угадывания. Зависит от способа хранения и целей использования пароля.

- Средним числом попыток на угадывание верного пароля. Зависит от длины, порядка символов и способа создания пароля.

Очень сложные пароли (оцените пример – mrCmTF%Lz^Y*k#o@prjL2O) трудно запоминать. Как следствие, их начинают записывать на бумагу, в смартфон или компьютер.

Между тем американский криптограф Брюс Шнайер рекомендует записывать такие пароли на маленьких кусочках бумаги и хранить в кошельке. Решить проблему использования очень сложных вариантов помогут мнемонические пароли, которые хорошо запоминаются.

Неграмотное использование спецсимволов

Почти все сервисы требуют при создании паролей использовать буквы, цифры и спецсимволы. Это адекватное требование, но пользователи неравномерно распределяют их в пароле. Например, цифры и специальные символы ставят в конец пароля, а заглавные буквы в начало – Okn@333. Пример равномерного распределения знаков по паролю – kIs$t0cHk@.

Игнорирование альтернативных средств защиты

Надеяться только на сложный пароль для самых важных сервисов нельзя. Изощренные методы фишинговых атак, например просьба друга в личных сообщениях проголосовать за него, перейдя по ссылке, сведут на нет этот способ защиты.

Выход – использовать двухфакторную аутентификацию: вы вводите пароль и затем получаете SMS с кодом доступа к ресурсу.

Недочеты и рекомендации

Знание первых и следование вторым приведет к грамотному использованию паролей.

Часто сменяемые пароли

Если человек постоянно создает новые пароли – добровольно или по требованию руководства – рано или поздно он станет придумывать каждый последующий пароль проще предыдущего, чтобы легче запоминать. Например, подставлять в конце цифру – «h0lst1», «h0lst2» и т. д.

Лучше сразу придумать длинные пароли и сохранить их на долгий срок. При любых сомнениях в безопасности сразу же поменять.

Адекватное отношение к смене паролей

Если вы создали надежный и сложный пароль, не стоит думать, что его тут же ринутся взламывать «до победного конца». Например, банки используют очень серьезные меры по безопасности, поэтому попытки взлома зачастую теряют всякий смысл.

Использование автоматической генерации паролей

Какими бы ответственными ни были люди, они создают пароли по шаблонам собственного мышления, и это известно злоумышленникам. Исследования и анализ паролей показали, что 40 % из них можно подобрать, используя программные методы. Часто человек, придумывая пароль, указывает в нем то, что имеет непосредственное отношение к нему и/или его окружению.

При автоматической генерации исключается взаимосвязь между паролем и личностью пользователя. Случайно выбранный пароль создается из огромного массива данных, и подобрать его очень сложно.

Побочный эффект автогенерации – сложность запоминания (оцените пример T2tgU#&y59kUOo^). Пароль приходится записывать. А как хранить такие записи, мы уже советовали. Важно учитывать, что пароль – это только одно и часто не самое главное из средств защиты. Чтобы понять, насколько защищены ваши данные, проведите аудит информационной безопасности. Если он недостаточный, нужно повысить уровень безопасности IT-инфраструктуры в целом, а при необходимости оценить ее соответствие нормативным актам.

200 наиболее распространенных паролей 2020 года

NordPass опубликовал ежегодное исследование самых распространенных паролей этого года. Наиболее популярными паролями 2020 года были легко угадываемые комбинации цифр, такие как «123456», а также слова «password», «qwerty», «iloveyou» и другие незамысловатые пароли.

Список паролей был составлен в партнерстве со сторонней компанией, специализирующейся на исследовании утечек данных. Они оценили базу данных, включающую 275 699 516 паролей, из которых только 122 894 788 были уникальными. Это лишь 44% уникальных паролей.

Вот 20 паролей, которые ни в коем случае не следует использовать. Полный список доступен здесь.

1. 123456

2. 123456789

3. picture1

4. password

5. 12345678

6. 111111

7. 123123

8. 12345

9. 1234567890

10. senha (Примечание: senha означает «пароль» на португальском)

11. 1234567

12. qwerty

13. abc123

14. Million2

15. 000000

16. 1234

17. iloveyou

18. aaron431

19. password1

20. qqww1122

Друзья! Не используйте простейшие пароли, они элементарно взламываются! Не используйте простейшие пароли даже для сервисов, которые вы считаете не слишком значимыми. Не используйте один и тот же пароль на разных сервисах!

Самый правильный вариант - использовать какой-нибудь из менеджеров паролей, для которого вам нужно будет придумать один длинный и устойчивый мастер-пароль, а все остальные пароли менеджер придумает и сохранит для вас!

Если по каким-то причинам вы не хотите использовать менеджер паролей, тогда по крайней мере придумайте для себя алгоритм, по которому вы сможете запоминать длинные пароли. Длина - это самое главное! Короткий пароль даже со спецсимволами и буквами в разных регистрах взламывается проще, чем длинный пароль безо всяких ухищрений.

Ну и напоминаю о своей статье, посвященной тому, какими должны быть пароли, как их придумывать и как запоминать.

Надежные пароли: как их создать и чем они полезны?

Почему важно иметь надежный пароль

Надежный пароль – это главный барьер, который мешает взломать большинство ваших аккаунтов в сети. Если вы не пользуетесь современными методиками создания паролей, то вполне возможно, что мошенники смогут подобрать их буквально за несколько часов. Чтобы не подвергать себя риску кражи идентификационных данных и не стать жертвой вымогательства, вам нужно создавать пароли, которые могут противостоять усилиям хакеров, вооруженных современными средствами взлома.

Слабость вашего аккаунта – это настоящая мечта для киберпреступника. Но этим мечтам лучше никогда не сбываться, и поэтому вам нужно предпринять определенные действия, чтобы укрепить стойкость своих паролей.

Угрозы безопасности паролей

Скомпрометированные пароли открывают киберпреступникам доступ к вашим важнейшим личным данным. Так что вам нужны такие пароли, которые хакерам нелегко будет угадать или подобрать.

Большинство пользователей сейчас умеют создавать пароли, которые тяжело подобрать вручную. Когда-то этого было достаточно, чтобы противостоять краже данных. Помните, что преступники будут использовать любую информацию о вас, которую смогут найти, а также распространенные способы составления паролей, чтобы угадать ваш пароль. Когда-то вы могли использовать простую «хu7р0с7b» – подстановку похожих символов. Но сейчас она уже известна хакерам.

Современные киберпреступники используют сложные технологии, чтобы украсть ваши пароли. Это очень важно знать, потому что многие пытаются составлять пароли, которые трудно отгадать человеку, но не принимают в расчет существование эффективных алгоритмов и специальных программ, которые учитывают пользовательские «хитрости» при разгадывании паролей.

Вот некоторые из методов, которые помогают хакерам проникнуть в ваш аккаунт:

Перебор по словарю: использование программы, которая автоматически комбинирует распространенные слова из словаря, используя их часто встречающиеся сочетания. Пользователи стараются придумывать пароли, которые легко запомнить, так что подобные методы взлома следуют очевидным шаблонам.

Данные из социальных сетей и другая раскрытая вами личная информация также могут оказаться полезными злоумышленникам. Пользователи часто используют для составления паролей имена и дни рождения, клички домашних животных и даже названия любимых спортивных команд. Всю эту информацию очень легко узнать, потратив немного времени на изучение ваших аккаунтов в соцсетях.

При брутфорс-атаках используются автоматические программы, перебирающие все возможные сочетания символов до тех пор, пока не найдется ваш пароль. В отличие от перебора по словарю, брутфорс-алгоритмы с трудом справляются с длинными паролями. А вот короткие пароли в некоторых случаях удается подобрать буквально за несколько часов.

Фишинг – это попытка заставить вас самостоятельно отдать мошеннику деньги или важную информацию. Мошенники обычно пытаются выдать себя за представителей организаций, которым вы доверяете, или даже за ваших знакомых. Они могут позвонить вам по телефону, написать SMS, электронное письмо или сообщение в соцсетях. Кроме того, они могут пользоваться поддельными приложениями, сайтами или аккаунтами в социальных сетях. Если вы считаете, что вам нужна защита от фишинга, рекомендуем вам установить Kaspersky Internet Security.

Утечки данных – это еще одна опасность, угрожающая и паролям, и другой важной информации. Компании все чаще становятся жертвами взлома; хакеры могут продавать или публиковать украденные данные. Утечки данных представляют для вас особенно большую угрозу, если вы используете один и тот же пароль в разных местах: весьма вероятно, что ваши старые аккаунты могут быть скомпрометированы, и это открывает для злоумышленников доступ и к другим вашим данным.

Как создать надежный пароль

Чтобы защититься от новейших методов взлома, вам нужны сверхнадежные пароли. Если вы хотите узнать, насколько надежен ваш пароль, и повысить его стойкость, мы подготовили несколько вопросов и советов, которые помогут вам:

- Ваш пароль длинный? Постарайтесь создать пароль длиной как минимум 10–12 символов, а лучше даже еще длиннее.

- Ваш пароль трудно угадать? Избегайте простых последовательностей («12345», «qwerty») – такие пароли подбираются за считаные секунды. По той же причине избегайте распространенных слов («password1»).

- Разнообразен ли состав символов в вашем пароле? Заглавные и строчные буквы, символы, цифры – всем им найдется достойное место в вашем пароле. Чем больше в пароле разнотипных символов, тем он менее предсказуем.

- Есть ли в вашем пароле очевидные подстановки символов? Например, ноль вместо буквы «О». Современные хакерские программы учитывают подобные замены, так что старайтесь их избегать.

- Есть ли в вашем пароле необычные сочетания слов? Кодовые фразы надежнее, если слова в них идут в неожиданном порядке. Даже если вы используете обычные слова, берите такие, которые не связаны друг с другом по смыслу, и расставляйте их нелогичным образом. Это поможет противостоять словарному подбору.

- Сможете ли вы запомнить свой пароль? Составляйте пароль так, чтобы он был понятен вам, но труден для машинного подбора. Даже случайные наборы символов можно запомнить, если они хоть сколько-нибудь читаемы, а также благодаря мышечной памяти. Но вот пароль, который не пустит в ваш аккаунт даже вас самих, бесполезен.

- Пользовались ли вы этим паролем раньше? Повторное использование паролей может скомпрометировать сразу несколько аккаунтов. Каждый пароль должен быть уникальным.

- Используете ли вы правило, которое трудно разгадать компьютеру? Например, пароль из трех 4-буквенных слов, в которых первые две буквы заменяются цифрами и символами. Выглядит это так: «?4ей#2ка?6цо» вместо «улейрукалицо»

Типы надежных паролей

Существует два основных подхода к составлению надежных паролей.

Кодовые фразы основаны на сочетании нескольких существующих слов. В прошлом довольно часто использовались редкие слова с подстановкой символов и вставкой случайных символов посередине, например «Tr1Ck» вместо «trick» или «84sk37b4LL» вместо «basketball». Сейчас алгоритмы взлома уже знакомы с этим методом, так что хорошие кодовые фразы обычно представляют собой сочетание распространенных слов, не связанных друг с другом и расположенных в бессмысленном порядке. Или, как вариант, – предложение, которое разбивается на части, и эти части расставляются по правилам, известным только пользователю.

Пример кодовой фразы – «коровА!жгИ%алыЙ?фагоТъ» (здесь использованы слова «корова», «жги», «алый» и «фагот»).

Кодовые фразы работают, потому что:

- их легко запомнить;

- они устойчивы и к словарным, и к брутфорс-алгоритмам подбора.

Цепочки случайных символов – это бессистемные сочетания символов всех видов. В таких паролях задействованы строчные и прописные буквы, символы и числа в случайном порядке. Поскольку расстановка символов не следует никакому определенному методу, угадать такой пароль невероятно трудно. Даже специализированным программам могут понадобиться триллионы лет, чтобы взломать такой пароль.

Пример цепочки случайных символов: «f2a_+Vm3cV*j» (ее можно запомнить, например, с помощью мнемонической фразы: «фрукты два ананаса подчеркнули и добавили VISA музыка 3 цента VISA умножает джинсы»).

Цепочки случайных символов работают, потому что:

- их практически невозможно угадать;

- их очень сложно взломать;

- их можно запомнить с помощью мышечной памяти и мнемотехники.

Примеры надежных паролей

Теперь, когда вы ознакомились с типами надежных паролей и правилами их составления, давайте закрепим эти знания.

Для этого мы возьмем несколько примеров хороших паролей и попробуем сделать их еще лучше.

Пример 1: dAmNmO!nAoBiZPi?

Почему этот пароль считается надежным?

- Он соответствует кодовой фразе: «Дай мне мороженого! на обед из Питера?»

- В нем используется правило: берутся только две первые буквы из каждого слова, каждая вторая буква пароля – прописная.

- Пароль длинный – 16 символов.

- В нем используются специальные символы: «!» и «?».

- В нем используются прописные и строчные буквы.

Как улучшить этот пароль?

- Добавьте символы, чтобы сделать его еще длиннее.

- Добавьте цифры.

- Пример: dAmNmO!7nAoBvPi?6

Пример 2: !HMnrsQ4VaGnJ-kK

Почему этот пароль считается надежным?

- Он сгенерирован случайно с помощью генератора паролей.

- Пароль длинный – 16 символов.

- В нем используются специальные символы: «!» и «-»

- В нем используются прописные и строчные буквы.

Как улучшить этот пароль?

- Придумайте мнемоническую фразу, чтобы его запомнить.

- Пример: «! ХЭВИ МЕТАЛ не решает слушай QUEEN 4 ВЕСЕЛЫХ ананаса ГОЛЬФЫ не ДЖИНСЫ - короче КОРОТКОГО»

Пример 3: яростьуткапростолуна

Почему этот пароль считается надежным?

- Он основан на кодовой фразе, использующей несколько распространенных, но не связанных между собой слов.

- Пароль длинный – 20 символов.

Как улучшить этот пароль?

- Используйте разнообразные символы – строчные и прописные буквы, символы, числа.

- Замените некоторые символы одного типа символами другого.

- Пример: !Рость%Тка?Росто4Уна (использовано следующее правило: вторая буква каждого слова заменяется на строчную, первая – на символ).

Как пользоваться паролями и как их запоминать

Пароли предоставляют вам доступ ко множеству важных сервисов, так что храните их как можно надежнее.

Чтобы обеспечить безопасность:

- Не записывайте пароли на бумажках.

- Не храните пароли в приложении «Заметки» на телефоне.

- Не сохраняйте пароли в автозаполнении браузера.

Вместо этого пользуйтесь следующими методами:

Активируйте двухфакторную аутентификацию на всех ваших самых ценных аккаунтах. Это дополнительная проверка безопасности после успешного ввода пароля. Для двухфакторной аутентификации используются методы, доступ к которым есть только у вас: электронная почта, SMS, биометрия (например, отпечаток пальца или Face ID) или USB-ключ. Двухфакторная аутентификация не пропустит мошенников и злоумышленников в ваш аккаунт, даже если они украдут ваши пароли.

Часто обновляйте самые важные пароли. И старайтесь, чтобы новый пароль был не похож на старый. Менять лишь несколько символов в прежнем пароле – вредная практика. Обновляйте пароли регулярно, например каждый месяц. Даже если вы обновляете не все пароли, регулярно меняйте их хотя бы для следующих сервисов:

- интернет-банкинг;

- оплата счетов;

- основной пароль менеджера паролей;

- социальные сети;

- электронная почта;

- личные кабинеты телефонного оператора и интернет-провайдера.

Наконец, помните: если ваш пароль удобен для вас, скорее всего, он удобен и для взломщиков. Сложные пароли – лучший способ защитить себя.

Используйте менеджер паролей, например Kaspersky Password Manager. Главное достоинство менеджера паролей – шифрование и доступ из любого места, где есть интернет. Некоторые продукты уже содержат встроенное средство для генерации и оценки надежности паролей.

Статьи по теме:

Думаете, у вас есть надежный пароль? Хакеры взламывают пароли из 16 символов менее чем за час

Думаете, у вас есть надежный пароль? Хакеры взламывают 16-символьные пароли менее чем за ЧАС

- Во время эксперимента для Ars Technica хакерам удалось взломать 90% из 16 449 хешированных паролей

- Каждую минуту взламывались шесть паролей, включая 16-символьные версии, такие как 'qeadzcwrsfxv1331'

Автор Victoria Woollaston

Опубликовано: | Обновлено:

Команде хакеров удалось взломать более 14 800 предположительно случайных паролей - из списка 16 449 - в рамках хакерского эксперимента для технологического веб-сайта.

Степень успеха для каждого хакера колебалась от 62% до 90%, а хакер, взломавший 90% хешированных паролей, сделал это менее чем за час, используя компьютерный кластер.

Хакерам также удалось взломать пароли из 16 символов, включая qeadzcwrsfxv1331.

Команде хакеров удалось взломать более 14 800 криптографически зашифрованных паролей - из списка 16 449 - в рамках хакерского эксперимента для технического сайта Ars Technica. Уровень успеха для каждого хакера колеблется от 62% до 90%, включая пароли из 16 символов, состоящие из цифр и букв.Хакер, взломавший 90% хешированных паролей, сделал это менее чем за час.

HACKING JARGON EXPLAINED

Хешированные пароли. Хеширование берет обычный текстовый пароль каждого пользователя и обрабатывает его с помощью односторонней математической функции.

Это создает уникальную строку цифр и букв, называемую хешем.

Хеширование затрудняет переход злоумышленника от хэша к паролю и позволяет сайтам хранить список хэшей, а не пароли в виде простого текста.

Это означает, что в случае кражи списка пароли в виде простого текста получить нелегко.

Криптографическая соль. Сайты будут добавлять криптографическую соль к паролям, чтобы их было труднее взломать.

Это включает добавление случайных чисел, символов или букв в начало или конец пароля во время процесса хеширования, чтобы хакеры не могли автоматически ввести, например, шестибуквенное слово и автоматически сопоставить хэш.

Радужные таблицы - Радужная таблица - это предварительно вычисленная таблица для обращения криптографических хэш-функций, обычно для взлома хешей паролей.

Таблицы обычно используются для восстановления пароля в виде открытого текста, до определенной длины, состоящего из ограниченного набора символов.

Хакеры, работающие на сайте Ars Technica, теперь опубликовали, как они взламывали коды и традиционные методы, используемые для создания анатомии взлома.

Вместо того, чтобы многократно вводить пароли на веб-сайт, хакеры использовали список хешированных паролей, которые им удалось получить в сети.

При хешировании используется обычный текстовый пароль каждого пользователя и выполняется его односторонняя математическая функция.

Это создает уникальную строку цифр и букв, называемую хешем.

Хеширование затрудняет переход злоумышленника от хэша обратно к паролю и позволяет сайтам хранить список хэшей, а не хранить их небезопасно в виде паролей в виде простого текста.

Это означает, что в случае кражи списка пароли в виде простого текста получить нелегко.

Однако этот эксперимент показывает, что это не означает, что это невозможно.

Когда пользователь вводит пароль в онлайн-форму или службу, система хеширует введенное слово и сравнивает его с сохраненным предварительно хешированным паролем пользователя.

Когда два хэша совпадают, пользователю разрешается вход в свою учетную запись.

При использовании символов сочетание строчных и прописных букв и цифр создает небольшие вариации хэша.

Пример использования Ars Technica: хеширование пароля «arstechnica» дает хэш c915e95033e8c69ada58eb784a98b2ed.

Добавление заглавных букв для создания «ArsTechnica» после хеширования становится 1d9a3f8172b01328de5acba20563408e.

Джереми Госни, основатель и генеральный директор Stricture Consulting Group, сумел взломать первые 10 233 хэша, или 62 процента просочившегося списка, за 16 минут.

Он использовал так называемый «взлом методом перебора» для всех паролей длиной от одного до шести символов.

Атака методом перебора - это когда компьютер пробует все возможные комбинации из шести букв и символов, начиная с «а» и заканчивая «//////».

Госни потребовалось всего две минуты и 32 секунды, чтобы завершить первый раунд, в котором было найдено 1316 паролей в виде простого текста.

Затем Госни использовал грубую силу для взлома всех паролей длиной семь или восемь символов, которые содержали только строчные буквы.В результате получено 1618 паролей.

Он повторил это для семибуквенных и восьмибуквенных паролей, используя только прописные буквы, чтобы раскрыть еще 708 паролей.

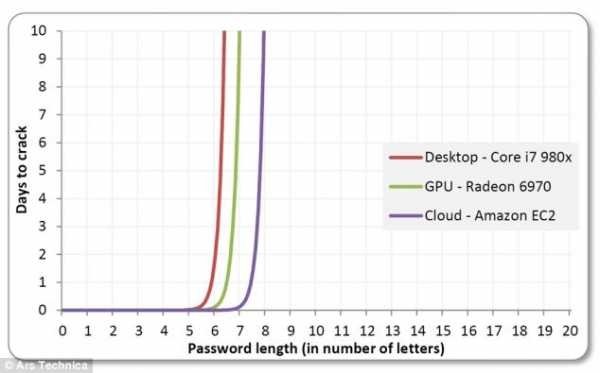

На этом графике показано, сколько дней понадобилось хакерам Ars Technica, чтобы взломать список из 16 449 хешированных паролей в зависимости от используемого метода. Он также показывает, сколько времени потребовалось для взлома паролей, в зависимости от того, сколько времени они были. Каждый хакер использовал комбинацию списков слов, атак методом перебора и цепей Маркова, чтобы взломать список.Одному хакеру удалось взломать 90% списка.

Используя пароли, содержащие только цифры, от одной до 12 цифр, Госни удалось подобрать 312 паролей за три минуты и 21 секунду.

Госни потратил годы на совершенствование списков слов, которые содержат список всех шестибуквенных слов, например, чтобы ускорить взлом более слабых паролей.

Единственное препятствие, которое Госни пришлось преодолеть на первом этапе взлома, - это «соленые хэши», метод, при котором сайты добавляют в пароли случайные символы, чтобы их было труднее взломать.

Это может включать добавление случайных чисел, символов или букв в начало или конец пароля во время процесса хеширования, чтобы хакеры не могли автоматически ввести, например, шестибуквенное слово и автоматически сопоставить хэш.

Однако Госни объяснил, что после взлома одного слабого, «криптографически соленого» хэша становится легче проработать остальные.

Как только Госни получил более слабые пароли, даже те, которые были подсолены, с помощью грубой силы он перешел на второй этап.

Используя гибридную атаку - которая сочетает атаку по словарю с атакой грубой силы - он добавил все возможные двухсимвольные строки из чисел и символов в конец каждого слова в своем словаре.

Джереми Госни использовал комбинацию атак грубой силы, гибридную атаку, которая сочетала списки слов с попытками грубой силы, статистически сгенерированные предположения с использованием цепей Маркова и другие правила для преобразования списка хешированных паролей в простой текст. Ему потребовалось 14 часов 59 минут, чтобы завершить все этапы. символов, вероятно, появятся в пароле.

Марковская атака на семибуквенный пароль имеет порог 65 попыток; используя 65 наиболее вероятных символов для каждой позиции.

И поскольку пароли обычно имеют заглавные буквы в начале, строчные буквы в середине и символы и цифры в конце, марковские атаки могут взломать почти столько же паролей, как и прямой перебор.

Атака грубой силой - Грубая сила, также известная как взлом грубой силы, представляет собой метод проб и ошибок, используемый для получения паролей в виде простого текста из зашифрованных данных.

Подобно тому, как преступник может взломать сейф или «взломать» сейф, испробовав множество возможных комбинаций, попытка взлома методом полного перебора проходит через все возможные комбинации символов в последовательности.

При атаке из шести букв хакер будет начинать с «a» и заканчивать на «//////»

Он восстановил 585 простых паролей за 11 минут и 25 секунд.

Затем он добавил все возможные трехсимвольные строки, чтобы получить еще 527 хэшей за 58 минут.

В-третьих, он сложил все строки из четырех цифр, и ему потребовалось 25 минут, чтобы восстановить 435 паролей.

В четвертом раунде он сложил все возможные строки, содержащие три строчные буквы и цифры, и получил еще 451 пароль.

За пять часов и 12 минут ему удалось получить 2 702 пароля.

Он продолжил взламывать остальные пароли с помощью гибридной атаки и за пять часов 28 минут взломал в общей сложности 12 935 хэшей, или 78,6% списка.

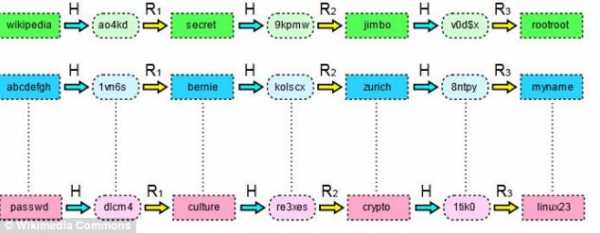

На третьем этапе, на котором Госни пытался взломать самые сложные пароли, он использовал математическую систему, известную как цепи Маркова.

В этом методе используются ранее взломанные пароли и статистически сгенерированная атака грубой силой, которая делает обоснованные предположения для анализа паролей в виде простого текста и определения того, где определенные типы символов могут появиться в пароле.

Марковская атака на семибуквенный пароль имеет порог 65 попыток; используя 65 наиболее вероятных символов для каждой позиции.

И поскольку пароли обычно имеют заглавные буквы в начале, строчные буквы в середине и символы и цифры в конце, марковские атаки могут взломать почти столько же паролей, как и прямой перебор.

Хакеры используют сочетание списков слов, радужных таблиц (на фото) и алгоритма, называемого цепями Маркова, среди других методов для взлома паролей из хешированного списка. Радужная таблица - это предварительно вычисленная таблица для обращения криптографических хеш-функций, обычно для взлома хешей паролей.Таблицы обычно используются для восстановления пароля в виде открытого текста, до определенной длины, состоящего из ограниченного набора символов

ТИПЫ ВОССТАНОВЛЕННЫХ ПАРОЛЕЙ

Некоторые из более длинных, надежных и заметных паролей, которые удалось восстановить хакерам, включали:

k1araj0hns0n

Sh2a-labe0uf

Apr! L221973

Qbesancon321

DG091101%

@ Yourmom69

ilovetofunot

windermere2313

tmd3mmj12 также включены в список

tmd3mmj17 из огней

я ненавижу хакеров

allineedislove

ilovemySister31,

iloveyousomuch

Philippians4: 13

Philippians4: 6-7 and

qeadzcwrsfxv1331

С помощью этого метода Госни обнаружил, что друг друга используют очень похожие, а в некоторых случаях и идентичные пароли для те же сайты.

На этом третьем этапе Госни также использовал другие списки слов и правила, и Госни потребовалось 14 часов 59 минут, чтобы пройти все этапы.

Ему удалось получить еще 1699 паролей - три часа, чтобы покрыть первые 962 простых пароля на этом этапе и 12 часов, чтобы получить оставшиеся 737.

Два других эксперта по паролям, которые взломали этот список, использовали многие из тех же методов. и методы, хотя и не в той же последовательности и с разными инструментами.

Они использовали список слов, который был создан непосредственно после взлома сервиса онлайн-игр RockYou в 2009 году.

В результате этого взлома было обнаружено более 14 миллионов уникальных паролей в виде простого текста, и этот список является самым большим списком «реальных паролей, когда-либо обнародованных».

Этот метод взломал 4900 паролей. Затем снова использовался тот же список, но на этот раз последние четыре буквы каждого слова были заменены четырьмя цифрами. Это дало 2136 паролей.

Затем хакер попытался перебрать все числа, начиная с одной цифры, затем с двух, затем с трех цифр и так далее, и ему удалось восстановить 259 дополнительных паролей.

Затем он запустил 7 295 паролей в виде обычного текста, которые он восстановил с помощью инструментария анализа паролей и взлома, разработанного экспертом по паролям Питером Качергинским, для выявления шаблонов.

Кластер из 25 компьютеров, который может взламывать пароли, делая 350 миллиардов угадываний в секунду. Его представил в декабре Джереми Госни, основатель и генеральный директор Stricture Consulting Group. Он может опробовать все возможные пароли Windows на типичном предприятии менее чем за шесть часов, чтобы получить пароли в виде простого текста из списков хешированных паролей.

Radix затем использовал эту информацию для запуска атаки по маске, которая использует те же методы, что и гибридная атака Госни, но заняло меньше времени.

Он заменил обычные буквы на цифры, например, он заменил «е» на «3» и восстановил 1940 паролей.

В декабре Госни создал кластер из 25 компьютеров, который может делать 350 миллиардов предположений в секунду.

В электронном письме в адрес Ars Technica Госни объяснил: «Обычно я начинаю с перебора всех символов с длины один до длины шесть, потому что даже на одном графическом процессоре эта атака завершается почти мгновенно с помощью быстрых хешей.

'И поскольку я могу использовать это очень быстро, у меня все мои списки слов отфильтрованы так, чтобы они включали только слова длиной не менее шести символов.

'Это помогает сэкономить место на диске, а также ускоряет атаки на основе списков слов.

'То же самое с цифрами. Я могу очень быстро подбирать числовые пароли, поэтому ни в одном из моих списков слов нет цифр.

'Затем я перехожу прямо к своим спискам слов + best64.rule, поскольку это наиболее вероятные шаблоны, а выполнение больших наборов правил требует гораздо больше времени.

«Наша цель - найти как можно больше равнин за минимальное время, поэтому мы хотим сначала найти как можно больше низко висящих фруктов.'

.

Сколько времени нужно, чтобы взломать ваш пароль? Узнай!

Вы когда-нибудь задумывались, насколько на самом деле безопасен ваш пароль? Сколько времени потребуется, чтобы кто-то взломал вашу электронную почту, facebook или другие конфиденциальные материалы в Интернете?

Узнай прямо здесь. Просто начните вводить свой пароль, и форма сообщит вам, сколько времени потребуется для атаки методом грубой силы, чтобы проникнуть в ваш личный бизнес.

Примечание.Все это делается в вашем браузере, поэтому ваш пароль никогда не будет отправлен обратно на наш сервер. Это помогает убедиться, что ваш пароль - , а не , отправленный через Интернет, и сохраняет его анонимность.

Расчет времени, необходимого для взлома вашего пароля, производится исходя из предположения, что хакер использует метод атаки грубой силы, который просто пробует все возможные комбинации, которые могут быть, например:

"аааааааа"

"аааааааб"

"ааааааак"

И так далее.

По этой причине важно варьировать ваши пароли числовыми, прописными, строчными и специальными символами, чтобы сделать количество возможных вариантов намного больше. Чем больше скрытый пароль, тем больше кривая времени и вычислительной мощности потребуется для его взлома. Попробуйте наш генератор паролей.

Также очень важно, говоря о безопасности паролей, не использовать словарные слова. Многие хакерские программы начинаются с длинных списков общих паролей, а затем переходят ко всему словарю.Это намного быстрее, чем атака грубой силой, потому что вариантов намного меньше.

Самые распространенные пароли 2012 года

- пароль

- 123456

- 12345678

- abc123

- Querty

- обезьяна

- Впусти меня

- Дракон

- 111111

- бейсбол

- Я тебя люблю

- Trustno1

- 1234567

- Солнечный свет

- мастер

- 123123

- добро пожаловать

- тень

- Эшли

- футбол

- Иисус

- Майкл

- ниндзя

- мустанг

- пароль1

реальных паролей - Schneier on Security

Реальные пароли

Насколько хороши пароли, которые люди выбирают для защиты своих компьютеров и учетных записей в Интернете?

Сложный вопрос, потому что данных мало. Но недавно мой коллега прислал мне кое-какие трофеи от фишинг-атаки MySpace: 34 000 реальных имен пользователей и паролей.

Атака была довольно простой. Злоумышленники создали поддельную страницу входа в MySpace и собирали информацию для входа, когда пользователи думали, что они получают доступ к своей учетной записи на сайте.Данные отправлялись на различные взломанные веб-серверы, где злоумышленники собирали их позже.

По оценкамMySpace, более 100 000 человек стали жертвами атаки, прежде чем она была закрыта. У меня есть данные из двух разных точек сбора, и они были очищены от небольшого процента людей, которые осознали, что они реагируют на фишинговую атаку. Я проанализировал данные, и вот что я узнал.

Длина пароля: Хотя 65 процентов паролей содержат восемь или менее символов, 17 процентов состоят из шести или менее символов.Средний пароль состоит из восьми символов.

В частности, распределение длины выглядит так:

| 1–4 | 0,82 процента |

| 5 | 1,1 процента |

| 6 | 15 процентов |

| 7 | 23 процента |

| 8 | 25 процентов |

| 9 | 17 процентов |

| 10 | 13 процентов |

| 11 | 2.7 процентов |

| 12 | 0,93 процента |

| 13-32 | 0,93 процента |

Да, есть пароль из 32 символов: «1ancheste23nite41ancheste23nite4.» Другие длинные пароли - это «fool2thinkfool2thinkol2think» и «dokitty17darling7g7darling7».

Набор символов: В то время как 81 процент паролей являются буквенно-цифровыми, 28 процентов - это просто строчные буквы плюс одна последняя цифра, а две трети паролей имеют единственную цифру 1.Только 3,8 процента паролей представляют собой одно словарное слово, а еще 12 процентов - это одно словарное слово плюс последняя цифра - опять же, две трети времени это цифра 1.

| только номера | 1,3 процента |

| только буквы | 9,6 процента |

| буквенно-цифровой | 81 процент |

| без букв и цифр | 8,3 процента |

Только 0,34 процента пользователей используют в качестве пароля часть имени пользователя в адресе электронной почты.

Общие пароли: 20 лучших паролей (по порядку): password1, abc123, myspace1, password, blink182, qwerty1, fuckyou, 123abc, baseball1, football1, 123456, soccer, monkey1 ,iverpool1, princess1, jordan23, slipknot1, superman1, iloveyou1 и обезьяна. (Другой анализ здесь.)

Самый распространенный пароль - password1 - использовался в 0,22% всех учетных записей. После этого частота падает довольно быстро: «abc123» и «myspace1» использовались только в 0,11% всех аккаунтов, а «soccer» - в 0.04 процента и «обезьяна» в 0,02 процента.

Для тех, кто не знает, Blink 182 - это группа. Предположительно, многие люди используют название группы, потому что в названии есть цифры, и поэтому это кажется хорошим паролем. В названии группы Slipknot нет цифр, что объясняет цифру 1. Пароль «jordan23» относится к баскетболисту Майклу Джордану и его номеру. И, конечно же, «myspace» и «myspace1» - это легко запоминающиеся пароли для учетной записи MySpace. Я не знаю, в чем дело с обезьянами.

Мы привыкли шутить, что «пароль» - это самый распространенный пароль. Теперь это «пароль1». Кто сказал, что пользователи ничего не знают о безопасности?

А если серьезно, пароли улучшаются. Я впечатлен тем, что менее 4 процентов словарных слов были словарными, а подавляющее большинство - как минимум буквенно-цифровыми. В 1989 году Дэниел Кляйн смог взломать (.gz) 24% своих образцов паролей с помощью небольшого словаря, содержащего всего 63000 слов, и обнаружил, что средний пароль был равен 6.Длина 4 символа.

А в 1992 году Джин Спаффорд взломал (.pdf) 20 процентов паролей с помощью своего словаря и обнаружил, что средняя длина пароля составляет 6,8 символа. (Оба изучали пароли Unix с максимальной длиной во время 8 символов.) И они оба сообщили о гораздо большем процентном соотношении всех паролей в нижнем регистре и только в верхнем и нижнем регистре, чем в данных MySpace. Идея выбора надежных паролей проходит, по крайней мере, немного.

С другой стороны, демография MySpace довольно молода.Другое исследование паролей (.pdf), проведенное в ноябре, рассматривало 200 паролей корпоративных сотрудников: только 20 процентов паролей, 78 процентов буквенно-цифровых, 2,1 процента с не буквенно-цифровыми символами и средней длиной 7,8 символа. Лучше, чем 15 лет назад, но не так хорошо, как пользователи MySpace. Дети действительно будущее.

Ничто из этого не меняет того факта, что пароли изжили себя как серьезное средство защиты. С годами взломщики паролей становятся все быстрее и быстрее. Текущие коммерческие продукты могут проверять десятки и даже сотни миллионов паролей в секунду.В то же время существует максимальная сложность паролей, которые среднестатистические люди готовы запомнить (.pdf). Эти границы пересеклись много лет назад, и типичные реальные пароли теперь можно угадать с помощью программного обеспечения. Набор инструментов для восстановления паролей AccessData - со скоростью 200 000 попыток подбора в секунду - смог бы взломать 23 процента паролей MySpace за 30 минут, 55 процентов за 8 часов.

Конечно, этот анализ предполагает, что злоумышленник может получить зашифрованный файл паролей и работать с ним в автономном режиме, в свободное время; я.е., что тот же пароль был использован для шифрования электронной почты, файла или жесткого диска. Пароли по-прежнему могут работать, если вы можете предотвратить атаки по подбору пароля в автономном режиме и следить за тем, чтобы угадать пароль онлайн. Они также хороши в ситуациях с низким уровнем безопасности или если вы выбираете действительно сложные пароли и используете что-то вроде Password Safe для их хранения. Но в остальном безопасность с помощью одного только пароля довольно рискованна.

Это эссе впервые появилось на Wired.com.

Теги: аутентификация, взлом, эссе, пароли, юзабилити

Отправлено 14 декабря 2006 г., 7:39 • 117 комментариев

.Генератор паролей | LastPass

Пароли представляют собой реальную угрозу безопасности. Недавний отчет показывает, что более 80% взломов происходят из-за слабых или украденных паролей. Поэтому, если вы хотите защитить свою личную информацию и активы, создание безопасных паролей - это первый важный шаг. И именно здесь может помочь Генератор паролей LastPass. Пароли, которые невозможно взломать, состоят из нескольких типов символов (цифр, букв и символов). Создание разных паролей для каждого веб-сайта или приложения также помогает защититься от взлома.Этот инструмент для генерации паролей работает локально на вашем компьютере с Windows, Mac или Linux, а также на вашем устройстве iOS или Android. Сгенерированные вами пароли никогда не отправляются через Интернет.Лучшие советы профессионалов по паролям

- Всегда используйте уникальный пароль для каждой создаваемой учетной записи. Опасность повторного использования паролей заключается в том, что как только на одном сайте возникает проблема с безопасностью, хакерам очень легко попробовать использовать ту же комбинацию имени пользователя и пароля на других сайтах.

- Не используйте в паролях какую-либо личную информацию.Имена, дни рождения и почтовые адреса можно легко запомнить, но их также легко найти в Интернете, и их всегда следует избегать в паролях, чтобы обеспечить максимальную надежность.

- Убедитесь, что ваши пароли содержат не менее 12 символов и содержат буквы, цифры и специальные символы. Некоторые люди предпочитают генерировать пароли длиной от 14 до 20 символов.

- Если вы создаете мастер-пароль, который вам необходимо запомнить, попробуйте использовать фразы или слова из любимого фильма или песни.Просто добавляйте случайные символы, но не заменяйте их простыми шаблонами.

- Используйте менеджер паролей, например LastPass, для сохранения паролей. Мы защищаем вашу информацию от атак или слежки.

- Избегайте слабых, часто используемых паролей, таких как asd123, password1 или Temp !. Вот некоторые примеры надежного пароля: S & 2x4S12nLS1 *, JANa @ sx3l2 & s $, 49915w5 $ oYmH.

- Не используйте личную информацию для контрольных вопросов, вместо этого используйте LastPass, чтобы сгенерировать еще один «пароль» и сохранить его как ответ на эти вопросы.Причина? Часть этой информации, например название улицы, на которой вы выросли, или девичья фамилия вашей матери, легко обнаруживаются хакерами и могут быть использованы для получения доступа к вашим аккаунтам с помощью грубой силы.

- Избегайте использования похожих паролей, которые изменяют только одно слово или символ. Такая практика снижает безопасность вашей учетной записи на нескольких сайтах.

- Меняйте пароли, когда у вас есть причина, например, после того, как вы поделились ими с кем-то, после взлома веб-сайта или если с момента последней ротации прошло больше года.

- Никогда не сообщайте свои пароли по электронной почте или текстовым сообщениям. Безопасный способ обмена - это такой инструмент, как LastPass, который дает вам возможность поделиться скрытым паролем и даже отозвать доступ, когда придет время.