Самый сложный в мире шифр

Ученые назвали 10 самых сложных шифров в истории

Хорошо шифровать не каждый может.

С развитием Интернета, технологии дешифрования развиваются семимильными шагами.В современном мире крайне сложно создать код, который эксперты не смогли бы расшифровать за пару часов. Тем не менее, человечество по сей день продолжает ломать голову над неразгаданными сообщениями прошлого. В чем же их секрет?

Британская газета The Daily Telegraph, заручившись поддержкой экспертов и историков, составила список из 10 шифровок, содержание которых до сих пор не удалось раскрыть.

1. Фестский диск. Его называют главным зашифрованным посланием древней культуры острова Крит. Это - изделие из глины, найденное в городе Фест в 1903 году. Обе его стороны покрыты иероглифами, нанесенными по спирали. Специалисты сумели различить 45 видов знаков, но из них лишь несколько опознаны как иероглифы. Смысл послания - неясен.

2. Линейное письмо А. Найдено на Крите и названо в честь британского археолога Артура Эванса. В 1952 году Майкл Вентрис расшифровал линейное письмо B, которое использовалось для шифровки микенского языка - самого древнего из известных вариантов греческого. Но линейное письмо A разгадано лишь частично, при этом разгаданные фрагменты написаны на каком-то не известном науке языке.

3. Криптос - скульптура, которую американский ваятель Джеймс Сэнборн установил на территории штаб-квартиры ЦРУ в Лэнгли, штат Вирджиния, в 1990 году. Зашифрованное послание, нанесенное на нее, до сих пор не могут прочитать.

4. Шифр, нанесенный на китайский золотой слиток. Семь золотых слитков были в 1933 году предположительно выданы генералу Ваню в Шанхае. На них нанесены картинки, китайские письмена и какие-то зашифрованные сообщения. Они, возможно, содержат свидетельства подлинности металла, выданные одним из банков США. Содержание китайских иероглифов свидетельствует, что стоимость золотых слитков превышает 300 млн долларов.

5. Криптограммы Бейла - три зашифрованных сообщения, которые, как предполагается, содержат сведения о местонахождении клада из двух фургонов золота, серебра и драгоценных камней, зарытого в 1820-х годах под Линчбергом, что в округе Бедфорд, штат Виргиния, партией золотоискателей под предводительством Томаса Джефферсона Бейла. Цена не найденного доныне клада - около 30 млн долларов. Загадка криптограмм не раскрыта до сих пор.

6. Рукопись Войнича, которую часто называют самой таинственной в мире книгой. В рукописи использован уникальный алфавит, в ней около 250 страниц и рисунки, изображающие неведомые цветы, обнаженных нимф и астрологические символы. Впервые она появилась в конце XVI века, когда император Священной Римской империи Рудольф II купил ее в Праге у неизвестного торговца за 600 дукатов (около 3,5 кг золота, сегодня более 50 тысяч долларов). От Рудольфа II книга перешла к дворянам и ученым, а в конце XVII века исчезла.

Манускрипт вновь появился примерно в 1912 году, когда его купил американский книготорговец Вилфрид Войнич. После его смерти рукопись была передана в дар Йельскому университету.

В тексте есть особенности, не свойственные ни одному из языков. С другой стороны, некоторые черты, например, длина слов, способы соединения букв и слогов, похожи на существующие в настоящих языках.

7. Шифр Дорабелла, составленный в 1897 году британским композитором сэром Эдвардом Уильямом Эльгаром. В зашифрованном виде он отправил письмо в город Вульвергемптон своей подруге Доре Пенни, 22-летней дочери Альфреда Пенни, настоятеля собора святого Петра. Никто иной так и не узнал о чем письмо.

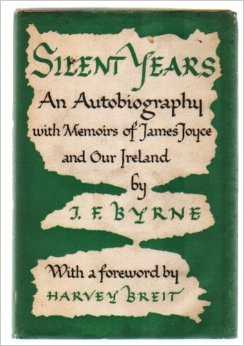

8. Чаошифр, который не смогли раскрыть при жизни его создателя. Шифр изобрел Джон Ф. Байрн в 1918 году, и в течение почти 40 лет безуспешно пытался заинтересовать им власти США. Изобретатель предложил денежную награду тому, кто сможет раскрыть его шифр, но в результате никто за ней не обратился. Но в мае 2010 года члены семьи Байрна передали все оставшиеся от него документы в Национальный музей криптографии в Мэрилэнде, что привело к раскрытию алгоритма.

9. Шифр Д'Агапейеффа. В 1939 году британский картограф русского происхождения Александер Д'Агапейефф опубликовал книгу по основам криптографии Codes and Ciphers, в первом издании которой привел шифр собственного изобретения. В последующие издания этот шифр включен не был. Впоследствии Д`Агапейефф признался, что забыл алгоритм раскрытия этого шифра.

10. Таман Шуд. 1 декабря 1948 года на побережье Австралии в Сомертоне, что под Аделаидой, было найдено мертвое тело мужчины, одетого в свитер и пальто, несмотря на характерно жаркий для австралийского климата день. Документов при нем не обнаружили. Патологоанатомическое освидетельствование выявило противоестественный прилив крови, которой была наполнена, в частности, его брюшная полость, а также увеличение внутренних органов, но никаких инородных веществ в его организме при этом найдено не было.

На железнодорожной станции также нашли чемодан, который мог принадлежать погибшему. Там лежали брюки с секретным карманом, а в нем - вырванный из книги кусок бумаги с напечатанными на нем словами Taman Shud. Следствие установило, что клочок бумаги был вырван из очень редкого экземпляра сборника "Рубаи" Омара Хайяма. Сама книга была обнаружена на заднем сидении автомобиля, брошенного незапертым. На задней обложке книги были небрежно набросаны пять строк заглавными буквами - смысл этого послания разгадать так и не удалось.

Практическая криптография

Хотя большинство людей заявляют, что не знакомы с криптографией

, они часто знакомы с концепцией шифров, независимо от того, осознают ли они это на самом деле.

Шифры, возможно, являются краеугольным камнем криптографии. В общем, шифр - это просто набор шагов (алгоритм) для выполнения как шифрования, так и соответствующего дешифрования.

Несмотря на кажущуюся относительно простой концепцию, шифры играют решающую роль в современных технологиях.Технологии, связанные с коммуникацией (включая Интернет , мобильных телефонов , цифрового телевидения или даже банкоматов ), используют шифры для обеспечения как безопасности, так и конфиденциальности.

Хотя большинство людей заявляют, что не знакомы с криптографией

, они часто знакомы с концепцией шифров, независимо от того, осознают ли они это на самом деле. В последних фильмах, таких как Код да Винчи

и Национальное лечение: Книга секретов

, сюжеты сосредоточены вокруг криптографии и шифров, доводя эти концепции до широкой публики.

В этом разделе (вполне уместно) рассматриваются отдельные шифры и алгоритмы. Они были разделены на основе их эпохи и категории (т.е. , когда они использовали и , как они работают ). Если вы ищете справочное руководство, обратитесь к алфавитному списку справа, в противном случае продолжайте чтение.

Стремясь обеспечить практический подход к ним, мы разработали реализацию javascript для каждого шифра, которая позволяет шифрование и дешифрование произвольного текста (по вашему выбору) с использованием этого шифра.Также включена история каждого шифра и даны советы по криптоанализу.

Какие эпохи криптографии?

Криптография прошла через множество этапов развития. Ранние шифры в криптографии были разработаны, чтобы позволить шифрование и дешифрование выполняться вручную, тогда как те, которые разработаны и используются сегодня, возможны только благодаря высокой вычислительной производительности современных машин (то есть компьютера, который вы используете прямо сейчас). Основные эпохи, сформировавшие криптографию, перечислены ниже.

Классический

Классические алгоритмы - это алгоритмы, изобретенные до компьютера примерно до 1950-х годов. Список ниже примерно упорядочен по сложности, наименее сложный вверху.

Механический

Механические шифры- это те, которые были разработаны во время Второй мировой войны и основаны на сложных механизмах передачи для шифрования текста.

Современное

Современные алгоритмы - это те, которые используются в современной технологии e.г. блочные шифры, криптосистемы с открытым ключом и т. д. Эти алогрифмы очень безопасны (в противном случае они не использовались бы), но во многих случаях мы можем практиковаться на ослабленных версиях алгоритмов.

.Простой сложный шифр: Chaocipher

Хамза Патель (приглашенный автор)

«Она была для меня открытой книгой, все в коде», Джоко Бенолт, Flickr (CC)

Представьте себе шифровальную машину настолько простую, что она может поместиться внутри коробки для сигар. А теперь представьте, что этот самый шифр был настолько сложным, что оставался нераскрытым в течение полувека. Фактически, это могло быть решено только после того, как семья изобретателя раскрыла логистику простой машины. Джон Ф. Бирн совершил этот точный подвиг с системой Chaocipher, которую он изобрел в 1918 году.

Джон Бирн родился в Ирландии в 1880 году и был очень близким другом известного писателя Джеймса Джойса. Он переехал в Нью-Йорк в 1910 году и стал писателем. В 1918 году Хаосифер был не более чем идеей в голове Джона Бирна. Но с 1920 года хаосифер стал единственной страстью Бирна (Rubin 2011).

Бирн несколько раз в период с 1918 по 1953 год пытался довести свой «неразборчивый» шифр до сведения правительства Соединенных Штатов.Он пытался связаться с людьми из отдела криптоаналитики США и даже с военно-морским флотом, но ему несколько раз отказывали. Основная причина этого отказа заключалась в том, что Бирн не был криптоаналитиком, поэтому он не понимал некоторых последствий, когда его просили раскрыть информацию о конкретных битах шифра, включая несколько копий открытого текста и зашифрованного текста. Он отказался отправить полные сведения о своей системе хаоциферов с несколькими открытыми и зашифрованными текстами, ответив, что его система действительно не поддается расшифровке (Rubin 2011).

Только в 1953 году Бирн опубликовал свой автобиог  raphy, Silent Years , когда Хаосифер наконец стал доступен широкой публике. Одной из основных причин, по которой Джон опубликовал свой роман, было раскрытие информации об этом шифре. Он включил примеры зашифрованных текстов, таких как Декларация независимости и Геттисбергское обращение, чтобы дать читателю примеры пар зашифрованного и открытого текста (Rubin 2011). Настоящая задача, представленная в романе, заключалась в том, чтобы выяснить саму систему хаоциферов и расшифровать шифрованный текст вызова.

raphy, Silent Years , когда Хаосифер наконец стал доступен широкой публике. Одной из основных причин, по которой Джон опубликовал свой роман, было раскрытие информации об этом шифре. Он включил примеры зашифрованных текстов, таких как Декларация независимости и Геттисбергское обращение, чтобы дать читателю примеры пар зашифрованного и открытого текста (Rubin 2011). Настоящая задача, представленная в романе, заключалась в том, чтобы выяснить саму систему хаоциферов и расшифровать шифрованный текст вызова.

Было много неудачных попыток разгадать Хаосифер со времени автобиографии до момента ее раскрытия. Дэвид Кан ошибочно предположил, что шифр был шифром с автоключом, который представляет собой шифр, который включает части открытого текста в самом ключе. Это означает, что при шифровании открытый текст создает части ключа по мере того, как он шифруется.

Во второй половине 1970-х члены Американской ассоциации криптограмм безуспешно пытались связаться с сыном Бирна в надежде убедить его раскрыть информацию, касающуюся шифра.Сын Бирна не хотел, чтобы машина, над которой так усердно работал его отец, была так легко открыта широкой публике. Тем не менее, несколько лет спустя он дал несколько намеков на то, как работала система хаоциферов. Но люди все равно были в тупике.

Еще в 2009 году криптоаналитики все еще пытались выяснить, как устроена система хаоциферов. В 2010 году хаосифер был наконец раскрыт Рубину Патрисией Бирнс, вдовой сына Джона Бирна. Затем 2 июня Рубин опубликовал первое полное раскрытие системы хаоциферов, раскрывая ее внутренний механизм (Rubin 2011).

Внутренний механизм Chaocipher

Базовая модель машины Бирна состоит из двух колес, каждое с полным алфавитом на съемных выступах по периферии (Cowan 2010). Алфавиты расположены по часовой стрелке на правом диске и против часовой стрелки на левом. Правый диск состоит из букв открытого текста, а левый диск состоит из букв зашифрованного текста.

Допустим, мы пытаемся зашифровать букву «L.«Мы повернем правое колесо так, чтобы эта буква оказалась наверху колеса. Поскольку колеса соединены как шестерни, поворот правого колеса поворачивает и левое. Для простоты предположим, что поворот левого колеса также приводит к появлению буквы «L» и что колеса расположены в алфавитном порядке. Таким образом, в этом случае буква «L» будет зашифрована как буква «L.»

Теперь алфавиты на обоих дисках должны быть переставлены, чтобы зашифровать следующую букву. Для левого диска мы должны извлечь букву слева от буквы, которая только что использовалась для шифрования буквы открытого текста.Затем сдвиньте все буквы слева от извлеченной буквы до нижней буквы диска вправо, чтобы заполнить пространство извлеченной буквы. Наконец, вставьте извлеченную букву в пустое место внизу диска (Rubin 2010).

В нашем примере с буквой «L» будет извлечена буква «M», и все буквы до буквы «Y» будут перемещены вправо, чтобы заполнить пространство, в котором извлечена буква «M». осталось. Наконец, буква «M» будет помещена в нижнюю часть диска в положение, которое было у «Y» ранее.Этот процесс повторяется при каждом новом шифровании каждой новой буквы. Последовательность букв будет такой:

Кому:

Затем мы должны переставить правый диск. Перестановка правого диска немного отличается от перестановки левого диска. После того, как первая буква зашифрована, диск поворачивается сам по себе еще на одну позицию влево. Теперь извлекается буква, которая находится на две буквы справа от буквы, которая в данный момент находится вверху.Затем все буквы справа от этой буквы до нижней буквы кругового диска сдвигаются влево, чтобы закрыть пространство, оставшееся после извлеченной буквы (Рубин, 2010).

В нашем примере с буквой «L» диск сначала будет повернут влево так, чтобы «M» оказалась наверху. Затем будут извлечены две буквы слева от «М», «О». Тогда каждая буква до буквы «Z», которая находится внизу диска, будет сдвинута влево.Наконец, внизу диска появится буква «О». Этот процесс перестановки повторяется при каждом новом шифровании. Это повторение приводит к тому, что весь алфавит на обоих колесах быстро превращается в совершенно другую последовательность букв. Последовательность букв будет такой:

Кому:

Когда раскрыт весь процесс, Хаосифер становится очень простым (Рубин 2010). Как же тогда она оставалась нерешенной так долго? Причин несколько.Никто не знал, как был построен шифр, поэтому никто не догадывался о том, как Джон Бирн использовал алфавитные диски. Единственная предоставленная информация - это зашифрованный и открытый текст. Но как теперь расшифровать сообщение, зашифрованное этим процессом Chaocipher? Расшифровка Chaocipher похожа на шифрование. Единственное отличие состоит в том, что шифратор должен найти зашифрованный текст на левом диске и найти соответствующую букву на правом диске. Перестановка дисков такая же, как и для процесса шифрования (Рубин 2011).Это прямой и обратный процесс сам по себе.

Шифр нарушает принцип Керкчоффа, который гласит, что надежность системы определяется тем, насколько надежен шифр, исходя из предположения, что противник имеет полную информацию о том, как был построен шифр. Как только процесс раскрыт, взломать шифр становится очень просто.

Тем не менее, этот алгоритм перестановки с двумя колесами действительно оставался недоступным даже для лучших криптоаналитиков страны более пятидесяти лет.Что делает этот шифр впечатляющим, так это то, что Бирн никогда не имел реального формального обучения криптографии. Что еще более впечатляет, алгоритм хаосифера так и не был найден; это только раскрылось. Chaocipher действительно является одним из самых простых, но сложных шифров, разработанных в современной криптографии.

Этот пост является частью серии эссе по истории криптографии, подготовленных студентами Университета Вандербильта в честь выпуска The Imitation Game , главного фильма о жизни британского взломщика кодов и математика Алана Тьюринга.Студенты написали эти эссе для задания на письменном семинаре первого года, который проводил преподаватель математики Дерек Бруфф. Дополнительные сведения о семинаре по криптографии см. В блоге курса . Дополнительную информацию о фильме « The Imitation Game », который открывается в США 28 ноября 2014 г., можно найти на веб-сайте фильма «» .

Источники:

Коуэн, Майкл Дж. (2010). Chaocipher: решение примеров 1 и 4. Получено с http: //www.cryptoden.com / article / Chao% 20paper% 20.pdf.

Рубин, М. (2010). Раскрытие Хаоцифера: алгоритм.

Рубин, М. (2011). Раскрытый Хаосифер Джона Ф. Бирна: историческая и техническая оценка. Cryptologia, 35 (4), 328-379.

.Тайный мир шифров

Арена создания безопасных сред в индустрии аппаратного и программного обеспечения в некоторой степени окутана тайнами и непониманием. Конечно, некоторые типы шифров относительно просты и несложны. Например, есть шифр Цезаря, который является одним из самых эффективных и простых методов шифрования.

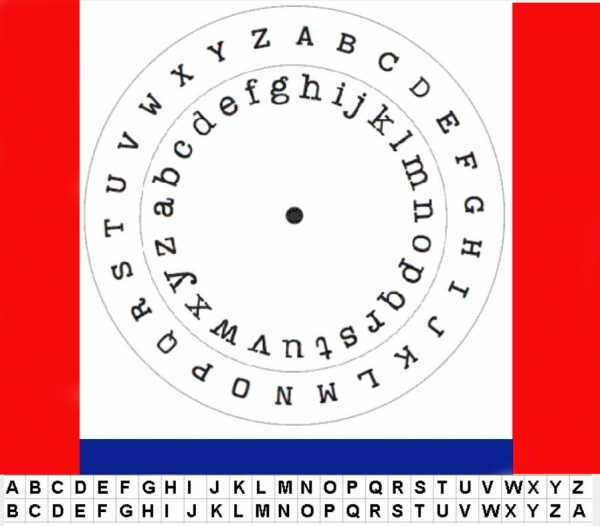

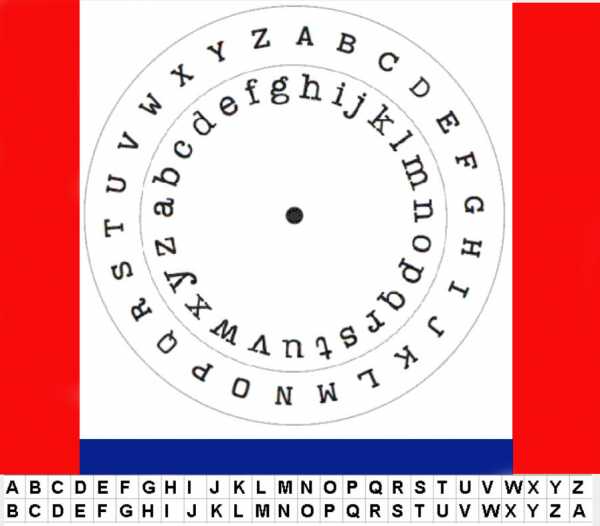

По сути, это просто выравнивание двух алфавитов и смещение одного из них на некоторое количество позиций.Математически это можно представить как:; на отправляющей стороне и на принимающей стороне. На рисунке 1 показано простое колесо шифрования и пример сдвига. Все, что нужно сделать, это правильно выровнять колеса и заменить персонажей.

Рис. 1: Базовое колесо криптографии.

В самой базовой конфигурации просто сдвигается на одну букву. В этом случае буква А в одном алфавите будет просто буквой В в другом. Это сдвигает все на одну букву вправо или влево, в зависимости от того, отправитель или получатель.Это было основным продуктом шифрования в средней школе между учениками в течение многих лет.

Другая простая схема, названная Атбаш, восходит к первоначальному еврейскому алфавиту. Он переставляет буквы алфавита в обратном порядке. Например, A становится Z, B становится Y и так далее.

С другой стороны, есть сверхсложные шифры, некоторые из которых настолько секретны, что никто не знает о них, кроме создателей. Но вряд ли существует единственный кандидат, который можно было бы считать «верхним» шифром.В этом масштабе это действительно зависит от приложения, потому что есть несколько элементов

.Cipher Identifier (онлайн-инструмент) | Boxentriq

Застряли с шифром или криптограммой? Этот инструмент поможет вам определить тип шифра, а также даст вам информация о возможных полезных инструментах для ее решения.

Этот инструмент использует технологию искусственного интеллекта / машинного обучения для распознавания более 25 распространенных типов и кодировок шифров, включая: Caesar Cipher, Vigenère Cipher (включая вариант autokey), Beaufort Cipher (включая вариант autokey), Playfair Cipher, Двухквадратный / двойной шифр Playfair, столбчатый шифр транспонирования, двунаправленный шифр, четырехквадратный шифр, шифр Атбаш и многое другое!

Вы должны ввести сообщение.

Удалить пробелы Только буквы Обеспечить регресс ВЕРХНИЙ ниже 5 групп Отменить

Анализировать текст Копировать Вставить Параметры текста ...

Примечание. Для получения точных результатов ваш зашифрованный текст должен содержать не менее 25 символов.

Результаты анализа

Вероятно, ваш зашифрованный текст имеет следующий тип:

Примечание. Длина вашего зашифрованного текста не превышает 25 символов. Результаты менее надежны.

Для дальнейшего анализа текста и статистики щелкните здесь.

Цезарь Шифр

Шифр Цезаря, также известный как шифр сдвига, является одним из старейших и самых известных шифров в истории.Несмотря на то, что он обманчиво прост, он исторически использовался для получения важных секретов и до сих пор популярен среди головоломок. В шифре Цезаря каждая буква сдвигается на фиксированное количество шагов в алфавите.

Моноалфавитный шифр замещения

Моноалфавитный шифр замещения - один из самых популярных шифров среди создателей головоломок. Каждая буква заменяется другой буквой в алфавите.Если он содержит границы слов (пробелы и знаки препинания), он называется аристократом. Более сложный вариант, без границ слов, называется Патристократ.

Шифр Атбаша

Atbash Cipher - это действительно простой шифр подстановки, который иногда называют зеркальным кодом. Считается, что это первый использованный шифр. Чтобы использовать Atbash, вы просто меняете алфавит, так что A становится Z, B становится Y и так далее.

Шифр Виженера

Шифр Виженера был изобретен в середине 16 века и с тех пор пользуется популярностью в сообществе криптографии и взломщика кодов. Несмотря на то, что он был назван шифром Виженера в честь Блеза де Виженера, на самом деле он был разработан Джован Баттиста Беллазо. Шифр Виженера является усовершенствованием шифра Цезаря, в котором используется последовательность сдвигов вместо применения одного и того же сдвига к каждой букве.

Вариант шифра Виженера, в котором для описания последовательности сдвигов используются числа вместо букв, называется шифром Гронсфельда. Шифры Гронсфельда также могут быть решены с помощью инструмента Виженера.

Шифр Vigenère Autokey

Автоключ Виженера - более безопасный вариант обычного шифра Виженера.Он шифрует первые буквы так же, как и обычный шифр Виженера, но после того, как все буквы в ключе были использованы, последовательность не повторяется. Вместо этого он начинает использовать буквы из открытого текста в качестве ключа.

Шифр Бофорта

Шифр Бофорта назван в честь сэра Фрэнсиса Бофорта. Он похож на шифр Виженера, но использует другую "tabula recta". Письмо в виде открытого текста вычитаются из ключевой буквы, а не прибавляются.Шифр Бофорта является взаимным (алгоритмы шифрования и дешифрования одинаковы).

Шифр Autokey по Бофорту

Этот шифр похож на шифр Виженера с автоключом, хотя он вычитает буквы, а не добавляет их. Шифр автоключа Бофорта не взаимный.

Шифр Playfair

Шифр Playfair был изобретен в 1854 году Чарльзом Уитстоном, но назван в честь лорда Playfair, который активно продвигал использование шифра.Это шифр полиграфической подстановки, который шифрует пару букв вместо отдельных букв.

Шифр транспонирования столбцов

В шифре с транспонированием по столбцам сообщение записывается в сетку из строк одинаковой длины, а затем считывается столбец за столбцом. Столбцы выбираются в скремблированном порядке, определяемом ключом шифрования.

Шифр Railfence

Шифр ограждения представляет собой простую форму транспозиционного шифра, в котором текст написан зигзагообразно.Затем он зачитывается строка за строкой сверху.

Неизвестный шифр транспозиции

Существует множество различных вариантов шифра транспозиции, где текст написан по определенному шаблону. Многие можно решить вручную бумагой и ручкой. Одним из наиболее сложных вариантов является шифр двойной транспозиции, который эквивалентен применению двух столбчатых транспозиционные шифры.

Бифид-шифр

Шифр Bifid был изобретен французским криптографом-любителем Феликсом Деластелем около 1901 года и считается важным изобретение в криптологии.Он использует комбинацию квадрата Полибия и транспонирования дробных букв для шифрования Сообщения.

Двухквадратный горизонтальный шифр

Шифр с двумя квадратами также называется «двойной Playfair». Он сильнее обычного шифра Playfair, но все же проще использовать, чем четырехквадратный шифр. В зависимости от ориентации квадратов, горизонтальной или вертикальной, шифр ведет себя немного иначе.

Вертикальный двухквадратный шифр

Шифр с двумя квадратами также называется «двойной Playfair». Он сильнее обычного шифра Playfair, но все же проще использовать, чем четырехквадратный шифр. В зависимости от ориентации квадратов, горизонтальной или вертикальной, шифр ведет себя немного иначе.

Четырехквадратный шифр

Шифр с четырьмя квадратами был изобретен французским криптографом-любителем Феликсом Деластелем.Это шифр орграфа, где каждый пара букв в зашифрованном тексте зависит от пары букв в открытом тексте. Он использует четыре квадрата 5x5 для перевода каждый орграф.

Base64

Base64 - еще один фаворит среди создателей головоломок. В основном его можно использовать для кодирования чего угодно в печатные символы ASCII. Не редко будет содержимое требует дальнейшего декодирования.

Base64 легко распознать.Он состоит из букв (примерно 50% прописных и 50% строчных), а также цифр и часто равные символы (=) в конце.

Код Морзе

Код Морзе - это высоконадежный метод связи, который можно передавать разными способами даже в сложных и шумных условиях. Который делает его особенно полезным для головоломок, где иногда не совсем очевидно, что код является азбукой Морзе.

Код Морзе можно распознать по типичной схеме: небольшие группы коротких и длинных сигналов. Эти сигналы могут быть реальными тонами или другие средства, такие как линии, цвета, буквы или символы.

Шестнадцатеричные коды

Шестнадцатеричные коды могут представлять ASCII, UTF-8 или более сложные схемы кодирования. Они также могут представлять выходные данные хеш-функций. или современные криптоалгоритмы, такие как RSA, AES и т. д.

В шестнадцатеричных кодах используются только цифры 0–9 и буквы A – F.

Двоичные коды

Двоичные коды могут представлять ASCII, UTF-8 или более сложные схемы кодирования. Они также могут представлять выходные данные хеш-функций. или современные криптоалгоритмы, такие как RSA, AES и т. д.

В двоичных кодах используются только цифры 0–1.

Восьмеричные коды

Восьмеричные коды могут представлять A1Z26, ASCII или более сложные схемы кодирования.Они также могут представлять выходные данные хеш-функций. или современные криптоалгоритмы, такие как RSA, AES и т. д., даже если они обычно представлены в шестнадцатеричном или двоичном формате.

В восьмеричных кодах используются только цифры 0-7.

Десятичные коды

Десятичные коды могут представлять A1Z26, ASCII или более сложные схемы кодирования. Они также могут представлять выходные данные хеш-функций. или современные криптоалгоритмы, такие как RSA, AES и т. д., даже если они обычно представлены в шестнадцатеричном или двоичном формате.

В десятичных кодах используются только цифры 0–9.

Шифр ADFGX и ADFGVX

Шифр ADFGVX использовался немецкой армией во время Первой мировой войны. Он был изобретен лейтенантом Фрицем Небелем и является дробным. шифр транспозиции, который сочетает в себе квадрат Полибия с столбчатым транспонированием. Название происходит от шести возможных букв: A, D, F, G, V и X. Это было усовершенствование более раннего шифра ADFGX.

Обычный текст

Секретные сообщения могут быть скрыты в открытом тексте или в чем-то похожем на открытый текст с использованием методов стеганографии. Несколько из наиболее распространенными методами стеганиграфии являются так называемый нулевой шифр и шифр Бекона. Другие возможности заключаются в том, что текст загадка или с помощью анаграмм.

Другие шифры

Чтобы узнать больше о вашем шифре, рекомендуются следующие инструменты:

Неизвестный формат

- Если ваш шифр состоит из строк и точек, это может быть шифр Pigpen.

- Если в вашем шифре есть руны, вы можете перевести их здесь.

- Если ваш шифр содержит жестко записанные символы людей в различных положениях, это может быть шифр танцующих мужчин.

- Если ваш шифр имеет комбинации цветов, это может быть шестнадцатеричный код.